恐怖袭击警报邮件暗藏木马

网络犯罪者假借迪拜、巴林岛、土耳其、加拿大执法机构官员的名义发送恐怖袭击警报邮件,实质上这些邮件是暗藏Sockrat后门的钓鱼邮件。

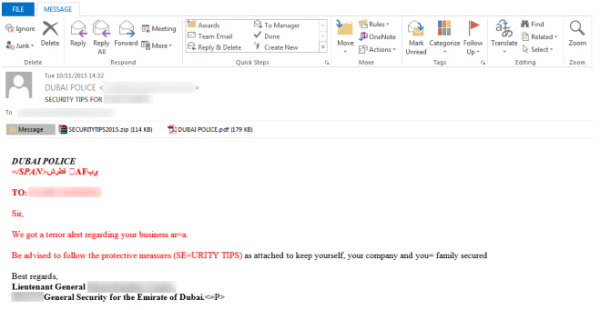

本月早些时候,赛门铁克发现恶意邮件冒用阿拉伯联合酋长国执法部门(尤其是迪拜警方)的邮件地址发送鱼叉式钓鱼邮件。这些钓鱼邮件伪装成迪拜警方发出的警告邮件,借着人们对恐怖袭击事件恐惧的弱点,诱骗用户点开恶意附件。附件伪装是提供一些有价值的安全建议,以帮助收件人在遭遇恐怖袭击时更好的保护好他们自己、保护他们的公司和他们的家庭。

为了增加邮件的可信度,网络犯罪者在邮件的最下方以迪拜现任警察局中将(同时也是迪拜酋长国安全负责人)的名字签名。

邮件中有两个附件:一个是PDF文件,该文件并没有什么恶意程序,纯粹是一个诱饵文件;另一个是.jar格式的压缩文件,里面含有恶意程序。对这个恶意程序的进一步研究确认,恶意活动背后的网络犯罪者使用的是一个叫做Jsocket( Backdoor.Sockrat)多平台远程访问木马。该木马是从AlienSpy RAT木马中新衍生出来的一个版本,而AlienSpy RAT早在今年初的时候就已经停止使用了。

毫无规律可言的攻击目标

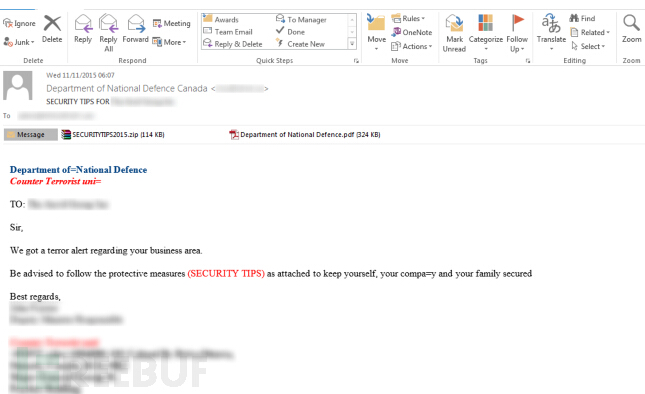

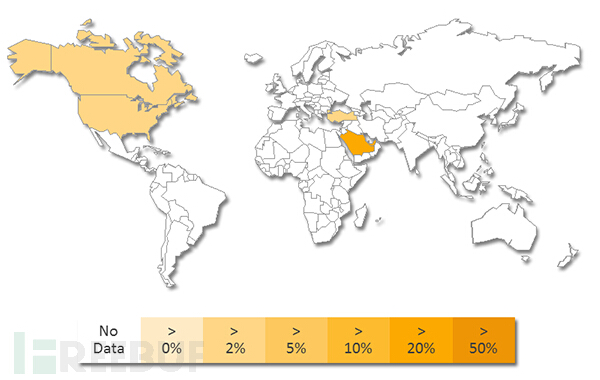

网络犯罪者发动此次攻击活动主要针对的是UAE国家的公司和员工,另外我们还在其他3个国家发现了类似的鱼叉式钓鱼攻击:巴林岛、土耳其、加拿大。和迪拜的模式一样,他们会在邮件下面是用现任执法机构官员的名称作为签名,以使受害者相信邮件是真实的,而且也声称附件是提供防护的方法。

很有趣的是,尽管这些邮件都不是用各国自己官方语言书写的,但是邮件还是十分的狡猾。所有网络犯罪者计划中使用的官员当下都是在职的。而且大部分情况下,邮件主题中显示的员工名称都在目标公司中工作。所有的细节都暗示着,网络犯罪者在发送钓鱼邮件时应该事先做过调查研究。

赛门铁克确定这以攻击活动将目标锁定在了中东和加拿大的一些大公司,并没有针对特定某一行业,目前发现被攻击的行业有:能源、国防承包商、金融、政府、市场和IT。

解决方法

用户应当时刻保持警惕,当心一些社工技巧,保护用户数据安全。还有一些具体的方法如下:

1.不要打开可疑邮件中的附件和链接

2.在回复邮件时避免留下个人信息

3.不要在弹出的对话框或者屏幕中输入个人信息

4.及时更新安全软件

5.如果不能确定邮件的合法性,及时联系IT部门

作者:简单

来源:51CTO

恐怖袭击警报邮件暗藏木马相关推荐

- 邮箱邀请涵wm05.html文件怎么阅读,群邮箱里发来的“邀请函”暗藏木马,千万别点后面的链接...

原标题:群邮箱里发来的"邀请函"暗藏木马,千万别点后面的链接 最近,小编的QQ群和邮箱都收到一些邀请函,并附有链接.如邀请函hl07.html.邀请函名单https://t.cn/ ...

- 《柯南》剧场版里的物联网恐怖袭击,能成真吗?

作为一个20多年的<柯南>老粉,前两天从电影院走出来的时候,不禁热泪盈眶:想不到啊,想不到有一天又跟柯南成同行了-- 遥想20年前,我只是个小学生,柯南也是个小学生:而今我是个研究IoT的 ...

- 上海大学建了一个“突发事件语料库”,包括地震、恐怖袭击等5大类

(来源:上海大学官网) 作者 | 阿司匹林 出品 | AI科技大本营(公众号ID:rgznai100) 本体最初是一个哲学上的概念,十多年前被引入计算机领域中作为知识表示的方法并被广泛使用.本体对于探 ...

- “华为杯”第十五届中国研究生数学建模竞赛-对恐怖袭击事件记录数据的量化分析(Python,Pandas,Scikit-learn,PyTorch,Matplotlib,seaborn)

首先先说一下编程的工具 Python:编程语言 Pandas:数据处理,清洗,分析的工具 Scikit-learn:机器学习工具箱 PyTorch:深度学习搭建神经网络,训练等的工具 Matplotl ...

- 网络恐怖袭击真实存在吗

作者: zdnet.co.uk 2005-06-07 05:0 PM 网络恐怖主义是一种真的存在的威胁还是仅仅是网络安全日常维护工作中的一种困惑? "我们的敌人将使用我们的技术来和我们做斗争 ...

- 一个邮件钓鱼木马的分析 (一)

已发表于本人专栏: http://www.freebuf.com/column/142406.html 最近收到一个钓鱼木马邮件,内容形式如下: 邮件里有个链接,当点开链接后会下载一个doc文档,打 ...

- Nagios/Postfix 转发警报邮件到Office365

豆子最近用CentOS7配置了个Nagios服务器,监控服务器,交换机,打印机,Netapp等设备.Nagios的邮件我是通过sendmail转发到本地的一个Exchange服务器上的. 最近需求变化 ...

- 恐怖袭击新方式:用笔记本电脑炸飞机

6月22日消息,据英国知名IT网站inquirer的一名读者称,他日前在日本参加一次业界会议时,不幸遇到了一件不可思议的事情,大会上所使用的一台笔记本电脑竟然爆炸起火,而且火势还特别"凶猛& ...

- 6 zabbix警报邮件发送配置

邮件报警有两种情况: 1.Zabbix服务端只是单纯的发送报警邮件到指定邮箱,发送报警邮件的这个邮箱账号是Zabbix服务端的本地邮箱账号(例如:root@localhost.localdomain) ...

最新文章

- WMI技术介绍和应用——查询系统服务

- Linux 常用命令操作

- 【转】Unity游戏开发图片纹理压缩方案

- Linux中如何使用mysql和php_hi 感恩节——Linux基础教程之mysql和php

- 改变MATLAB仿真出来的图的线条颜色表

- gitlab或者gitee生成/添加SSH公钥的解决办法

- 错误 对‘pcl::console::print(pcl::console::VERBOSITY_LEVEL, char const*, ...)’未定义的引用

- 【中级02】Java Class字节码文件底层逻辑详解

- IFTT-意大利金融交易税

- 回调函数及其应用案例

- 系统找不到指定的文件

- 你等的最新版代码管理它来了,代码管理 Codeup概述(新版)

- 使用MIT JWI(Java WordNet Interface)查询WordNet反义词

- okhttp的视频下载

- 华为鸿蒙麒麟巴龙鲲鹏,华为四大芯片 麒麟、巴龙、昇腾和鲲鹏“四大天王”...

- 带你走进神奇的元宇宙的世界

- python函数调用时所提供的参数可以是常量_元组的元素不能修改,一般作为参数传递给函数调用,或是从函数调用除获得参数时,保护其内容不被外部接口修改和破坏。( )_学小易找答案...

- 听故事的男同学,没了666

- 利用R语言预测银行客户信用的优劣(随机森林方法)

- Neo4j报错:py2neo.errors.ProtocolError: Cannot decode response content as JSON 解决方案