一种基于机器学习的自动化鱼叉式网络钓鱼思路

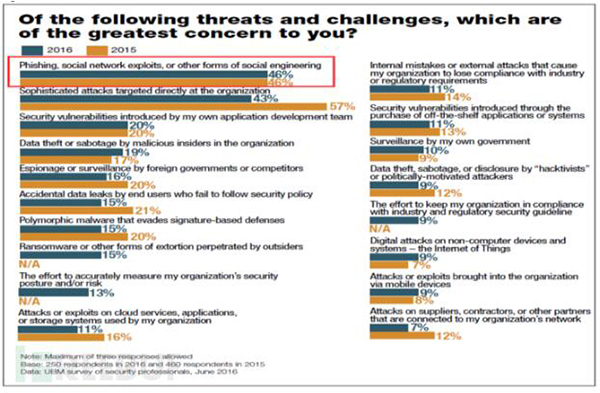

2016年美国黑帽大会(BlackHat USA 2016)对与会的安全从业人员最关心的安全威胁进行调查,发现黑客们最关心的是:“Phishing,social network exploits, or other forms of social engineering ”,该安全威胁占比46%,排名第一(2015年排名第二)[1]。

基于社会工程的网络虽攻击出现已久,一直是较为关注的一种有效攻击手段;尤其是鱼叉式网络钓鱼,因其成效显著且传统的安全性防御机制无法阻止这类攻击类型,仍然是大众关注的目标。而且90%的APT攻击也是通过网络钓鱼来完成。

图1 2016 Black HatAttendee Survey(USA)

此外,机器学习(machine learning,以下简称ML)在网络安全领域的应用已经有广泛研究,目前大多用于网络攻防中的“防”,包括入侵检测、僵尸网络流量识别、漏洞扫描等,但是ML也容易被黑客利用进行恶意攻击。

本文将介绍一种基于机器学习的社会工程模型—自动化鱼叉式网络钓鱼。

一、 鱼叉式网络钓鱼

区别于普通网络钓鱼,鱼叉式网络钓鱼是针对特定目标进行定制的网络钓鱼攻击。攻击者会花时间了解攻击目标,包括姓名、邮箱地址、社交媒体账号或者任何在网上参与过的内容等。攻击目标不是一般个人,而是特定的公司或者组织的成员,窃取的资料也并非个人的资料,而是其他高度敏感性资料[2]。

图2 普通网络钓鱼vs鱼叉式网络钓鱼

采用机器学习的方法从社交媒体、新闻报道等资料中,利用重复的文本模式识别攻击目标感兴趣的主题并构造可能回应的句子,极大提高了社工的有效性,使得大规模自动化网络钓鱼活动成为可能。

二、 自动化鱼叉式钓鱼攻击

Twitter、Facebook等社交媒体平台包含大量个人隐私信息、开放平台API接口,而且内容多有字数限制(短文)、语言不规范、常用短地址服务等特点,决定了其容易被攻击者利用并学习构造虚假信息,让攻击目标不引起怀疑而自愿上钩。2016年8月4日,来自ZeroFOX公司的JohnSeymour & Philip Tully在美国黑帽大会上就提出了一种基于Twitter的端到端自动化鱼叉式网络钓鱼方法[3],下面就该钓鱼方法进行介绍。

1. 主要思想

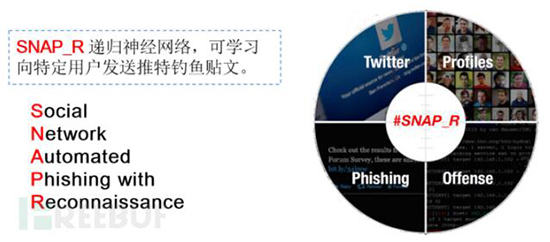

提出SNAP_R(SocialNetwork Automated Phishing with Reconnaissance)递归神经网络,可学习向特定用户(即攻击目标)发送钓鱼推文。该模型采用鱼叉式网络钓鱼渗透测试数据进行训练,为提升点击成功率,还动态嵌入从目标用户和转发或关注用户处抽取的话题,并在发送推文时@攻击目标。

图3 SNAP_R递归神经网络简介

2. 自动化鱼叉式钓鱼攻击

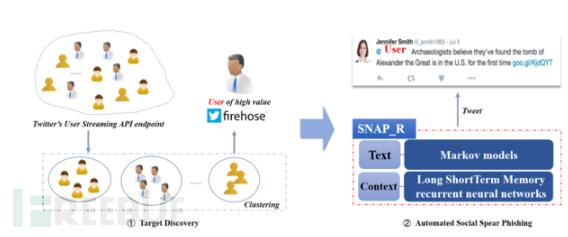

图4 基于Twitter的自动化鱼叉式钓鱼

该自动化鱼叉式钓鱼攻击主要包括两部分:

① 寻找钓鱼攻击目标对象

首先,利用TwitterStreaming API收集用户名,根据用户个人信息描述和推文情况衡量钓鱼成功概率,用户个人信息包括用户名、转发/响应的推文的频率/时间、对某主题的态度、位置信息、行为模式、已参加或者将要参加的大型活动等,也包括工作、职位头衔、知名度等反映用户价值大小的信息。然后,按照钓鱼成功的概率大小将用户进行分类。

攻击者从Firehose(Twitter用户发送消息的输出口)中挑选用户,并判断该用户属于刚才所说分类方法中的具体类别。如果用户的钓鱼成功的概率比较高,就选取该用户作为攻击目标,向其发送嵌有钓鱼链接的虚假推文。

② 自动化鱼叉钓鱼

选取攻击目标后,攻击者利用SNAP_R递归神经网络模型抽取目标感兴趣话题以及该目标发送推文或者回复推文的情况以便于产生钓鱼推文内容。除介词等停止词之外,最频繁出现的推文内容都可以用于构造推文内容,推文内容会选择用户经常发送或转推推文的时间进行发送。

在SNAP_R模型中,采用了马尔可夫模型和长短期记忆LSTM(LongShort-Term Memory)递归神经网络构造推文内容。马尔可夫模型根据文本同时出现的概率来推测文本的内容,举例说明:如果训练集包含短语thecat in the hat的次数比较多,当模型出现the时,则下一个内容很可能是cat 或者hat。但是由马尔科夫模型产生的内容通常是没有意义的,只是出现频率比较高的词语的组合体而已。而LSTM适合于处理和预测时间序列中间隔和延迟非常长的重要事件,与马尔可夫模型的区别在于,LSTM能结合语境判断下一个可能出现的词语。两者结合构造更接近于人类撰写的推文内容。

3. 实验验证

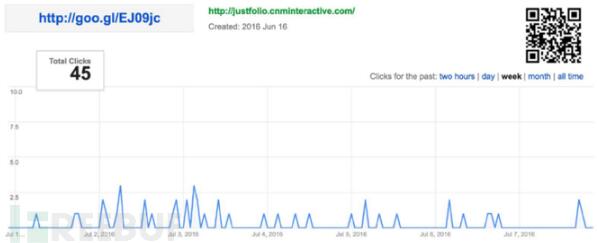

图5 SNAP_R递归神经网络

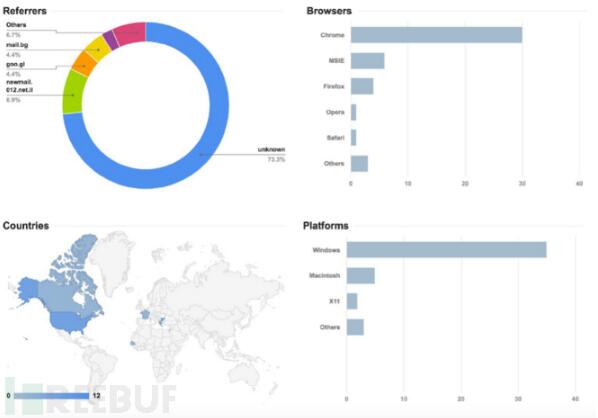

为了评估该网络钓鱼攻击效果,在推文中插入下载负载的网址链接并使用goo.gl短连接跳转服务,如果攻击目标点击该链接时,goo.gl会记录时间戳、UA等信息(详见图5)。

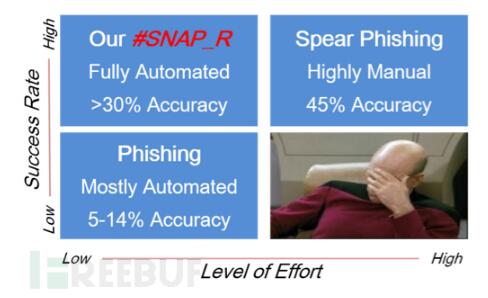

通过对90名用户进行测试发现:该自动化鱼叉式网络钓鱼框架的成功率为30%~60%;大规模手动鱼叉式网络钓鱼传统上的成功率为45%,而广撒网式钓鱼只有5%到14%的成功率。测试结果说明该自动化鱼叉式钓鱼方法极其有效,机器学习使得针对性鱼叉式网络钓鱼更加准确和规模化。但这只是ML模型社会工程应用革命的开端,我们将在未来几年看到该领域的飞速发展。[4]

图6 SNAP_R递归神经网络

三、 总结

作为人们网络生活的重要组成部分,Twitter、Facebook等社交网站成为黑客攻击的重灾区。而且伴随着机器学习的再度火热,攻击自动化程度将进一步提高,极大增加了黑客攻击成功的可能性。针对社交网络中的网络攻击(网络钓鱼等),一方面网站建设者应加强网站管理和规范,不给黑客任何可乘之机;一方面用户应该提高个人安全意识,注意个人隐私信息泄露并时刻保持警惕性,不轻易打开网上不明链接。

作者:ArkTeam

来源:51CTO

一种基于机器学习的自动化鱼叉式网络钓鱼思路相关推荐

- 安全研究人员推出鱼叉式网络钓鱼黑箱粉碎机

机器学习+编码,检测并报警妄图从员工处套取口令的尝试. 美国加州大学伯克利分校和劳伦斯伯克利国家实验室的安全研究人员,想出了企业环境中缓解鱼叉式网络钓鱼风险的办法. 来自这两个机构的几位研究员,在 U ...

- Radware:防御现代鱼叉式网络钓鱼攻击的方法

在网络安全领域工作的人都知道,网络钓鱼攻击,特别是针对大型企业的网络钓鱼攻击正在崛起.由于攻击依赖的是任何可利用的人为因素,因此,攻击者对这类攻击十分青睐. 多年以来,网络钓鱼攻击在不断地发展,而在过 ...

- 鱼叉式网络钓鱼和网络钓鱼_您需要了解的反网络钓鱼标准–第1部分

鱼叉式网络钓鱼和网络钓鱼 *This article by Marc Laliberte was originally published in the October edition of Cybe ...

- 如何防范鱼叉式网络钓鱼及其他钓鱼攻击

在当今日益互联的世界中,远程访问已成为许多组织允许员工随时随地办公的必要条件.远程访问是一把双刃剑,有自身的优势,但也带来了重大的安全风险.网络犯罪分子一直想方设法利用远程访问系统的漏洞,试图通过这些 ...

- 鱼叉式网络钓鱼攻击——一份关于攻击动机、技术和预防方法的完整指南

每天都有成千上万的鱼叉式钓鱼邮件发送给全世界的受害者. 攻击有很多不同的路径,不管怎样攻击,都会对您的网络造成伤害. 所以,准确的.有针对性的进行分析和执行是至关重要的. 在本指南中,我们将介绍鱼叉式 ...

- 什么是鱼叉式网络钓鱼?黑客天才郭盛华这么说

有一个误解,认为诈骗电子邮件是一种大规模发送的邮件,其中,黑客将网络广泛传播,然后将非个人化的邮件分散给成百上千的收件人.尽管这些电子邮件确实存在,但大多数社会工程师或威胁参与者根本不这样做.当针对目 ...

- S/MIME 电子邮件保护免受鱼叉式网络钓鱼攻击

我们的第一篇 S/MIME 帖子广泛概述了组织在电子邮件安全方面面临的挑战,并介绍了可用于应对其中许多漏洞的 S/MIME 技术. 在这篇文章中,我们将更具体地讨论如何使用 S/MIME 来对抗&qu ...

- AI+网络安全 让鱼叉式网络钓鱼攻击无所遁形

2017年是网络攻击极其活跃的一年,全球先后发生了多起大型网络攻击事件,例如令人震惊的Wanna Cry勒索病毒席卷全球,包括中国在内的150多个国家受到网络攻击.各国企业.学校.医院等机构无一幸免, ...

- 红队渗透测试技术:如何通过鱼叉式网络钓鱼获得攻击机会?

关于红队在渗透测试中使用的网络钓鱼攻击的文章很多,不过大多数的介绍都是不完整的.在本文中,我们将对这个话题进行一次完整的梳理,包括域创建,制作网络钓鱼内容,绕过垃圾邮件过滤器和电子邮件网关,生成不可检 ...

- 论文研读-AI4VIS-可视化推荐-VizML: 一种基于机器学习的可视化推荐方法

VizML: 一种基于机器学习的可视化推荐方法 1 论文概述 1.1 摘要 1.2 引言 2 问题陈述 3 相关工作 3.1 基于规则的可视化推荐系统 3.2 基于机器学习的可视化推荐系统 4 数据 ...

最新文章

- 离不开深度学习的自动驾驶

- Google Chrome 悄悄升级 WebGL 2.0 标准

- python的userlist_Python中UserDict、UserString、UserList有用吗?

- 前端学习(2827):运算或者表达式

- 以太坊可更新智能合约研究与开发综述

- 哪个Linux可以运行国服lol,Linux wine国服LOL英雄联盟,完美运行!!

- ANSYS应力工具与四大强度理论

- 看视频用这个太爽了!自动实时翻译英语视频

- 16 款基于jQuery的图片缩放效果插件推荐

- mysql bitmap index_位图索引:原理(BitMap index)

- 通用人工智能最新突破!一个Transformer搞定一切

- 12.9寸iPad Pro 5曝光:屏幕焕然一新、处理器强悍

- ViewBag

- php开发telegram机器人接收机器人收到的消息

- nacos启动报错解决方法

- APP加密,ios代码混淆工具,虚拟化技术 适用于移动应用程序的虚拟化加密软件

- 如何在 SAP ABAP 系统中使用 Adobe Form 试读版

- ws报错没有Sec-WebSocket-Protocol

- 随手记——echarts图表

- mPEG-SG 甲氧基PEG琥珀酰亚胺戊二酸酯