内幕!深入分析NSA入侵事件

360这个比较有逻辑,看来以后我要先看360的文章再看其他的了。。确实用心

----------------------------------------------------------------------------------------------------------------

一、事件概述

想必各位早就已经对前几天发生的美国国家安全局入侵事件有所耳闻了,而此次事件也在互联网上引发了一场关于美国情报机构网络技术水平和安全保护能力的大范围激烈讨论。

美国时间上周六,一条爆炸性的新闻打破了那个安静祥和的清晨。一个自称“The Shadow Brokers”的神秘黑客组织声称,他们攻击了一个与美国国家安全局(NSA)有着密切联系的黑客组织,并且将NSA的部分黑客工具泄漏在了互联网上。不仅如此,他们表示还会举办一场拍卖会(以比特币的形式),并将此次事件中涉及到的所有“网络武器”出售给竞价最高的竞拍者。

该组织表示,这些黑客工具来自于“Equation Group”(方程式组织)。“Equation Group”黑客组织是一个与美国国家安全局有着密切联系的黑客组织,而且该组织中的黑客成员绝对是精英中的精英。

根据卡巴斯基安全实验室在2015年所发表的一篇分析报告,安全研究专家将Equation Group黑客组织描述为目前世界上最为先进的黑客团伙之一。Equation Group还与此前臭名昭著的Regin攻击和震网病毒(Stuxnet)攻击有关,而且据说这些攻击活动还得到了美国政府的资助。

据了解,“The Shadow Brokers”黑客组织将其前期公布的数据分成了两大部分:其中一份包含有大量黑客工具,这些工具可以向各种服务器系统中注入恶意软件;另一部分是一些经过加密的文件,他们也将这一份经过加密的文件称为“史上最好的黑客工具”。根据该黑客组织发布的信息,当他们的账户收到了一百万个比特币时,他们就会公开这些文件。

看过相关报道的朋友可能会知道,该组织此前曾将泄漏数据发布在了GitHub等平台上,但是GitHub已经将这些文件删除了。很多人可能会认为,GitHub是在政府的施压下不得不去删除这些文件。其实不然,其主要原因是因为该黑客团伙要出售这些数据,而GitHub公司的政策规定:在GitHub代码托管平台上不允许进行任何形式的拍卖活动,而且也不允许出售被盗数据。

GitHub页面快照:

https://webcache.googleusercontent.com/search?q=cache:Yu3Gourol1kJ:https://github.com/theshadowbrokers/EQGRP-AUCTION+&cd=1&hl=en&ct=clnk&gl=us

此次事件也引出了一些人们所关心的问题。“The Shadow Brokers”声称这些先进的黑客工具来自于“Equation Group”,但是我们可能会有疑问:

1. Equation Group是否真的是美国国家安全局的一个黑客精英团队?

2. 此次事件中泄漏的数据是否真实有效?

3. 如果这些数据是真实的,那么这些先进的黑客工具是否真的属于“Equation Group”?

4. 此次攻击事件背后的始作俑者到底是谁?真的是俄罗斯吗?

二、泄漏的黑客工具属于与NSA有关联的黑客组织,即“Equation Group”

根据卡巴斯基安全实验室于本周三发表的一篇技术分析报告,安全研究专家对泄漏工具的数字签名进行了比对和分析,并且已经证实了这些黑客软件和恶意软件的确是“Equation Group”此前曾使用过的黑客工具。

卡巴斯基实验室的研究人员在分析报告中说到:“虽然我们目前还无法推测出攻击者的真实身份和具体动机,而且也无法得知他们是通过何种手段窃取到这些文件的。但是在我们对这些黑客工具进行了分析之后,现在可以确定的是,这些黑客工具与“Equation Group”有着千丝万缕的关系。”

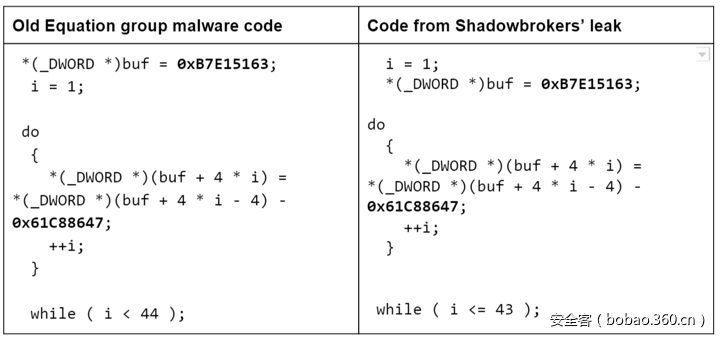

“The Shadow Brokers”公布的文档中包含有三百多份计算机文件,这些文件大多都采用了RC5和RC6加密算法来进行加密,而这两种加密算法也是“Equation Group”最喜欢使用的。除此之外,这些文件所使用的加密代码与“Equation Group”恶意软件中所采用的RC5和RC6加密代码是相同的。所以安全研究专家认为,如果想要伪造这些数据和算法设计模式,可能性几乎为零。

安全研究专家对“Equation Group”恶意软件中的RC6代码和最新泄漏文件中的加密代码进行了分析比对,具体内容如下图所示。从下图中可以看出,这两部分代码所实现的功能是相同的,而且代码特征十分明显,想要造假的话几乎不太可能。

三、前NSA工作人员也认为这些泄漏数据的可信度非常高

现在,随着越来越多的证据被挖掘出来,似乎覆盖在此次事件上的疑云也应该逐渐散去了。某些前美国国家安全局的内部人士认为,此次泄漏的黑客工具是真实有效的,而且这些工具的确与NSA有关。

一位此前曾在美国国家安全局TAO(Tailored Access Operations)部门工作的员工在接受华盛顿邮报的采访时表示:“毋庸置疑,这些黑客工具肯定与NSA有关。这些黑客工具不仅可以破坏其他国家政府的基础设施,而且还可以用来对企业网络实施攻击。”

就此看来,从卡巴斯基实验室发布的分析报告,再加上NSA前雇员的分析评论,这些泄漏出来的黑客工具其真实性也就不言而喻了。

四、到底是外部黑客入侵,还是内部人员所为?

除了上述的一些推测以外,有些人还认为此次事件是NSA的内部人员所为。

一位不愿意透露姓名的NSA前雇员表示:“在泄漏的文件中,包含有美国国家安全局TAO部门的工具,而这些工具均存储在物理隔离的网络系统中,这些网络系统并没有接入互联网。所以这些工具没有理由会出现在其他的服务器中,除非有人故意为之。从这些文件目录结构以及文件的命名风格来看,这些文件是直接从服务器中拷贝过来的。”

五、安全专家和Snowden都认为此次攻击事件是俄罗斯黑客所为

目前,绝大多数网络安全专家和NSA泄密者Edward Snowden都认为此次攻击事件背后的始作俑者是俄罗斯。

就在几周之前,维基解密和一名代号为“Guccifer 2.0”的黑客公布了大量与民主党全国委员会(DNC)数据泄漏事件有关的文件。美国的情报机构和多家安全公司都认为,此次针对民主党的攻击事件是俄罗斯所为,但是俄罗斯方面否认了这种“指控”。而Snowden和Dave Atiel(前NSA安全科学家)推测,此次由“The Shadow Brokers”发起的攻击事件将会进一步恶化俄罗斯和美国之间的紧张关系。

就在Snowden发表了上面这段推文之后,安全专家Aitel也发表了一篇文章。他在文章中表示,俄罗斯是不仅是民主党委员会数据泄漏事件中嫌疑最大的一方,而且也是NSA黑客工具泄漏事件中的首要怀疑对象。

六、分析与总结

除了各方的推测之外,维基解密却站出来公开表示,他们已经获取到了“The Shadow Brokers”用于拍卖的那部分机密文件,并且会在“时机合适”的时候将这些信息公布出来。

然而,在此次事件中还有很多疑问没有得到答案。“The Shadow Brokers”到底是谁?这个黑客组织是如何入侵“Equation Group”的?该组织真的打算以一百万个比特币的天价出售这些黑客工具吗?还是说这一切只是该组织为了掩护接下来的黑客活动所扔出的烟雾弹?

本文由 安全客 翻译,转载请注明“转自安全客”,并附上链接。

原文链接:http://thehackernews.com/2016/08/nsa-hack-russia-leak.html

内幕!深入分析NSA入侵事件相关推荐

- NSA泄密事件之SMB系列远程命令执行漏洞及Doublepulsar后门全球数据分析

本文讲的是NSA泄密事件之SMB系列远程命令执行漏洞及Doublepulsar后门全球数据分析, 1. 概述 2017 年 4 月 14 日,黑客组织Shadow Brokers 公布了一批新的N ...

- 超出一般人的想象 十大终极黑客入侵事件

任何带有计算芯片的设备都可能被黑客入侵,但在这个每年都会有数百万计算机被恶意软件感染,几乎每家企业的网络都曾经被黑客攻击过的世界上,真正具有创新性.发人深省的入侵事件却很少. 这些终极的黑客活动远远超 ...

- C#综合揭秘——深入分析委托与事件

引言 本篇文章将为你介绍一下 Delegate 的使用方式,逐渐揭开 C# 当中事件(Event)的由来,它能使处理委托类型的过程变得更加简单. 还将为您解释委托的协变与逆变,以及如何使用 Deleg ...

- 半年全球网络安全入侵事件近千起,超19亿数据受影响

鱼生活在水里,我们生活在空气里,但我们终究会生活在网络里. 我们现在的生活和工作已经完全离不开网络,离开网络,和鱼离开水一样,我们会惶恐不安,甚至会窒息.我们生活的世界已经是网络世界,公司和政府都运行 ...

- SolarWinds入侵事件余波:英特尔、英伟达、思科等科技巨头亦躺枪

上周,有媒体报道黑客利用 SolarWinds Orion 漏洞攻击美多个机构,或影响 18,000 个用户.此后,SolarWinds 遭黑客入侵事件持续发酵.<华尔街日报>现在报道,一 ...

- 细节!从solar winds黑客入侵事件中看供应链安全

从solar winds黑客入侵事件中看供应链安全 最新消息显示,美国和英国正式将俄罗斯对外情报局(SVR)认定为SolarWinds 黑客入侵事件的幕后黑手.为此,美国财政部已对俄罗斯实施全面制裁, ...

- iSC平台使用球机进行区域入侵事件上报配置和问题定位过程

1 简介 为了在智慧营区中演示区域入侵等告警事件,需要使用某个摄像头监控某个指定区域,因当前摄像头数量不足,使用了球机设备,即球机1作为区域入侵的事件来源,球机1的ip为192.168.1.108,在 ...

- 2021年了,回头看看20世纪的黑客入侵事件

如今的互联网时代,黑客入侵事件更是很常见的问题.那么,黑客究竟是什么样的人,什么是黑客事件呢?今天就和小白一起解密典型的黑客事件,看看你有多了解> 如今的互联网时代,黑客入侵事件更是很常见的问题 ...

- 雅虎再曝黑客入侵事件 10亿用户数据遭窃!

雅虎公司(Yahoo!Inc.,YHOO)表示新发现一起数据遭窃事件,有超过10亿的用户的私人信息被泄露.这一影响范围超过了近期被披露的另一次黑客入侵事件,也使 Verizon Communicati ...

最新文章

- VMware记录(一)- vCenter Server 服务安装提示无法解析此完全限定域名

- 数据结构读书笔记(三)(C语言)

- android预加载布局,Android 懒加载优化

- 重新认识二级指针(Pointers to Pointers)

- SQLi-LABS(11~20关详解)

- sudo dpkg 找不到命令_【干货】Linux中实用但很小众的11个炫酷终端命令

- suse linux ssh远程无法访问问题

- 【Power Automate】如何自动生成Word与PDF文件[上]

- linux-如何限制普通用户的磁盘使用空间-磁盘配额quota,Linux-如何限制普通用户的磁盘使用空间-磁盘配额quota...

- 二分查找的代码实现--go语言

- c# implicit explicit关键字(隐式和显式数据类型转换)

- unity3d工程Plugin文件夹笔记

- A类业余无线电台操作证书知识总结

- 酷我音乐到设备和驱动器_怎么把腾讯视频图标从电脑设备和驱动器里面删除

- 副高相当于副处吗_事单副高职称相当于副处待遇?别逗了,连公务员副科实职都不如...

- 世界最具影响力的100个品牌

- Echarts 生成地图html

- java设计模式之门面模式

- STM32的RTC闹钟中断 总算整明白了

- JIRA on K8s helm部署实战

热门文章

- 行业唯一,Eolink 入选信通院“云上软件工程社区汽车云工作组”首批企业成员名单

- Double,double

- MongoDB客户端工具NoSQL Manager for MongoDB介绍

- 大数据-案例-离线数仓-在线教育:MySQL(业务数据)-ETL(Sqoop)->Hive数仓【ODS层-数据清洗->DW层(DWD-统计分析->DWS)】-导出(Sqoop)->MySQL->可视化

- 第4关:顺序表的按照值查找序号操作

- RNN架构解析——认识RNN模型

- MTK 人像双摄虚化导通guide

- 信安数学基础:求原根指数高次同余

- 叔恶!今日凌晨潮汕一汽车掉进水沟内,车上三女生身亡!

- vuecli3.0热更新失效问题解决