CrackMe 破解能力测试等级2的注册代码定位及爆破

以下同样是辛大神所述:

我还是很懒的,能爆破的就爆破

CrackMe 2 的难度在于没有的敏感字符串以及敏感函数的检测,提示字符串彻彻底底没了,可是敏感函数我就呵呵了,那就是常用的一个函数UpdateData,MSDN给的解释就是把输入的内容更新到变量里去,还有某些字符串函数。

算了,要是撇开这个不谈,就是要上调试器下段了

OllyDbg很强大,Message breakpoint on classproc 就可以给按钮下段,事先查壳也没有,再给.text就是代码段下段就好,来回单步步入反复几次不难找到注册代码。。

既然都上调试器了,就懒得去分析,直接爆破算了,输入了用户名密码

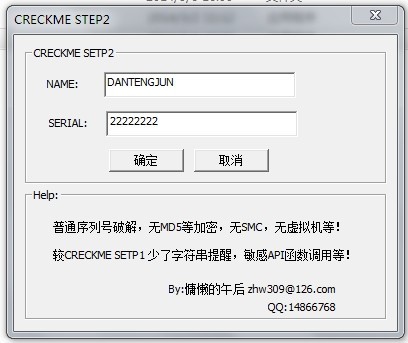

NAME:DANTENGJUN

SERIAL:22222222

注册算法处已经被我下段

单步跟进呗

.text:00401581 push 1

.text:00401583 mov ecx, ebx

.text:00401585 stosb

.text:00401586 call ?UpdateData@CWnd@@QAEHH@Z ; CWnd::UpdateData(int)

.text:0040158B lea ecx, [ebx+74h]

.text:0040158E call ds:??B?$CSimpleStringT@D$00@ATL@@QBEPBDXZ ; ATL::CSimpleStringT<char,1>::operator char const *(void)

.text:00401594 lea edx, [esp+10h]

.text:00401598

.text:00401598 loc_401598: ; CODE XREF: .text:004015A0j

.text:00401598 mov cl, [eax]

.text:0040159A inc eax

.text:0040159B mov [edx], cl

.text:0040159D inc edx

.text:0040159E test cl, cl

.text:004015A0 jnz short loc_401598 ; 这里不符合算法是个死循环。。果断改掉

.text:004015A2 mov al, [esp+16h]

.text:004015A6 test al, al

.text:004015A8 jnz short loc_4015FA

.text:004015AA mov dl, [esp+15h]

.text:004015AE test dl, dl

.text:004015B0 jz short loc_4015FA ; 很明显跳到下面会over,改掉。。

.text:004015B2 mov eax, [ebx+78h]

.text:004015B5 cmp eax, 186A0h

.text:004015BA jl short loc_4015FA

.text:004015BC movsx esi, byte ptr [esp+12h]

.text:004015C1 movsx ecx, byte ptr [esp+11h]

.text:004015C6 movsx edi, byte ptr [esp+14h]

.text:004015CB add ecx, esi

.text:004015CD movsx esi, byte ptr [esp+10h]

.text:004015D2 add ecx, esi

.text:004015D4 movsx esi, byte ptr [esp+13h]

.text:004015D9 movsx edx, dl

.text:004015DC add esi, edi

.text:004015DE add esi, edx

.text:004015E0 cdq

.text:004015E1 mov edi, 3E8h

.text:004015E6 idiv edi

.text:004015E8 cmp ecx, eax

.text:004015EA jnz short loc_4015FA ; 改掉

.text:004015EC cmp esi, edx

.text:004015EE jnz short loc_4015FA ; 接着改

.text:004015F0 mov eax, [ebx]

.text:004015F2 mov ecx, ebx

.text:004015F4 call dword ptr [eax+154h]

.text:004015FA

.text:004015FA loc_4015FA: ; CODE XREF: .text:004015A8j

.text:004015FA ; .text:004015B0j ...

.text:004015FA mov ecx, [esp+94h]

.text:00401601 call sub_401A49

.text:00401606 pop edi

.text:00401607 pop esi

.text:00401608 pop ebx

.text:00401609 mov esp, ebp

.text:0040160B pop ebp

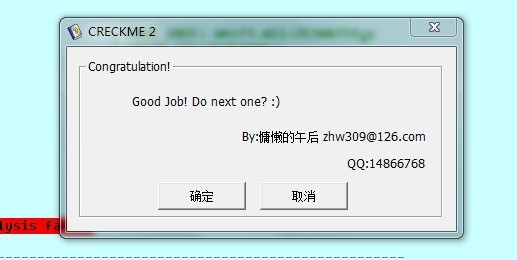

.text:0040160C retn于是结果很明显

CrackMe 破解能力测试等级2的注册代码定位及爆破相关推荐

- 2022年襄阳中级工程师职称水平能力测试成绩出来了吗?

2022年下半年襄阳水平能力测试考试在2月初举行的,目前襄阳水测成绩已出,合格标准已出,襄阳水测今年合格标准是50分及格,以前是30多分及格,今年合格标准突然上涨蛮多,不过大家考的还是不错,分享一波今 ...

- 破解教程 第十一课 crackme破解教程(用trw2000追注册码)=====破解经典句式篇

依我个人的经验,破解crackme对破解能力的提高很有帮助,11,12,14课将重点介绍 重点是体会破解经典句式(我已用红字标出) 下面给出的地址可能已下载不到,请去破解乐园的练习专页下载 zop.y ...

- 中央机关及其直属机构2007年考试录用公务员行政职业能力测试

中央机关及其直属机构2007年考试录用公务员公共科目 行政职业能力测试 说明 这项测验共有五个部分,140道题,总时限为120分钟.各部分不分别计时,但都给出了参考时限,供你参考以分配时间. 请在 ...

- 中央机关及其直属机构2007年考试录用公务员公共科目-行政职业能力测试

中央机关及其直属机构2007年考试录用公务员公共科目 行政职业能力测试 http://www.xici.net/b114847/board.asp 杨小兔 整理 说明 这项测验共有五个部分,1 ...

- Borland C++ Builder6.0中文破解安装详细图文教程(附注册机)

Borland C++ Builder6.0中文破解安装详细图文教程(附注册机) 互联网 03-20 09:10:25 作者:佚名 我要评论 C++Builder 6.0是一款由Borl ...

- 关于2010年7月日本语能力测试报名的通知

关于2010年7月日本语能力测试报名的通知2010年7月日本语能力测试的网上报名即将开始.本次为新日本语能力测试的第一次实施,只进行N1.N2.N3三个级别的考试.自本次考试开始,考生须在注册个人信息 ...

- DVWA--Brute Force(暴力破解)--四个等级

DVWA的Brute Force,也就是我们所熟悉的暴力破解,这里它一共有四个等级 Low.Medium.High.Impossible 这里我们就源码简单探讨一下 Low 源代码: <?php ...

- android 结束if循环_几款Android反编译器对循环结构的还原能力测试记录

本帖最后由 gjden 于 2019-6-26 14:35 编辑 几款Android反编译器对循环结构的还原能力测试记录 0.motivation 喜欢jadx的人会常常吐槽JEB反编译器:卖的这么贵 ...

- NOI Online能力测试2视频版,让我们看看出题专家怎么说!(入门组)

[CCF]NOI Online能力测试2入门组第一题 建设城市(city)([CCF]NOI Online 能力测试2 入门组第三题 ) 荆轲刺秦王[CCF]NOI Online能力测试2入门组第二题

最新文章

- AutowireCapableBeanFactory,实现不必配置xml文件,动态加载bean

- Basic脚本解释器移植到STM32

- VS2013关于“当前不会命中断点源代码与原始版本不同”的BUG

- 利用Python实现gif动图倒放

- 阿里云MVP闪亮云栖大会,技术干货持续更新中

- PWN-PRACTICE-BUUCTF-15

- 程序员因拒绝带电脑回家工作被开除!获赔19.4万元

- ezmorph-1.0.6.jar的作用

- node-red mysql的增删改查_通过curl或者http请求对elasticsearch中的数据进行增删改查...

- ofo 列入被执行人;摩拜 LV 跨界合作;iPhone X 遭黑客攻击 | 极客头条

- STM32中用 stop 模式 配合低功耗模式下的自动唤醒(AWU) 能否实现FreeRTOS tickless 模式...

- AMEsim柱塞泵的建模学习

- video 圆角 html,圆形视频和圆角视频的一种实现方式

- vlan PVID和VID详解

- MySQL防火墙的工作原理

- 未认证公众号接入公众号支付

- 苹果白屏一直显示苹果_苹果6白屏如何解决,iPhone6白苹果开不了机怎么办

- AI Earth ——开发者模式案例7:植被覆盖度提取

- 第13届杰士派创意大奖赛果揭晓

- 更1多免费源码668源码网.html,某宝在线客服源码含详细教程